如何有效防御网络中的CC攻击以保障服务器安全?

- 行业动态

- 2024-08-13

- 4713

CC攻击是DDoS攻击的一种类型,主要是利用不断对被攻击目标发送大量的数据包请求,使对方服务器资源耗尽,直到宕机崩溃。为了防护CC攻击,可以采取以下措施:限制代理访问、使用Cookie识别、手工提取敏感请求特征进行屏蔽、限制每个IP的连接数等。

网络安全:服务器安全如何防护CC攻击

| |

| CC攻击简介 |

| |

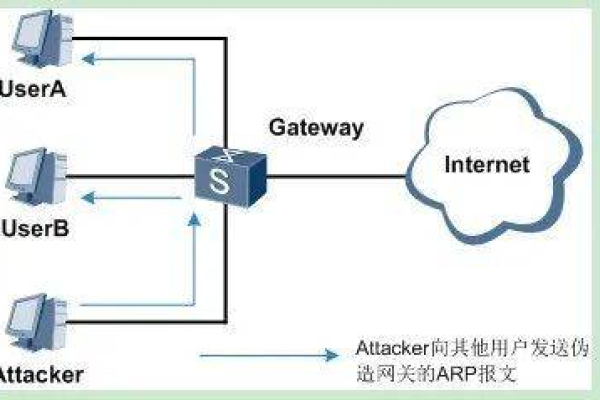

|定义与原理 | CC攻击,全称Challenge Collapsar,是DDoS攻击的一种形式,攻击者通过控制多个主机向目标服务器发送大量请求,耗尽服务器资源,导致服务中断,不同于传统DDoS的巨流量冲击,CC攻击侧重于对服务器资源的长时间占用。 |

|攻击对象与危害 | 主要针对需要高CPU处理能力的页面或服务,如数据库查询、论坛等,通过模拟多用户并发访问造成服务器负载过高,进而导致宕机崩溃。 |

| 防护策略详解 |

| |

|IP封禁 | 对于检测到的异常访问IP,进行临时或永久封禁,减少攻击影响。 |

|人机验证 | 引入图形验证码或行为验证机制,区分正常用户与攻击脚本,增加攻击成本。 |

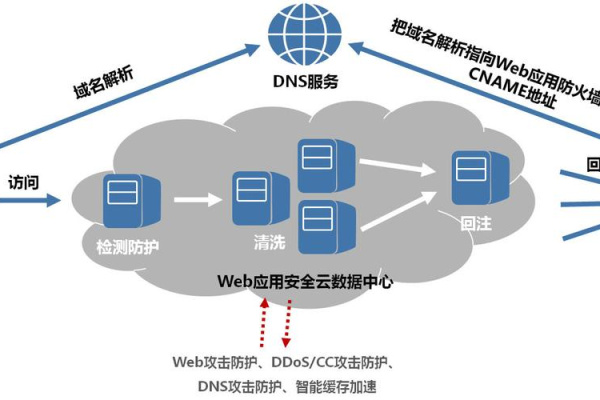

|使用安全加速服务 | 利用专业的安全加速服务,如CDN技术,分散攻击流量,减轻源服务器压力。 |

|静态化页面 | 将动态生成的页面转换为静态页面,降低服务器处理请求的资源消耗。 |

|更改端口 | 修改默认服务端口,增加攻击者发现并利用的难度。 |

|完善日志 | 记录详细的访问日志,便于分析攻击模式,及时调整防护策略。 |

|域名解析策略 | 使用DNS负载均衡,分散攻击流量到不同服务器,提高整体抗攻击能力。 |

| 持续监控与应急响应 |

| |

|实时监控 | 监控服务器的CPU、内存和网络负载情况,及时发现异常波动。 |

|应急预案 | 制定详细的应急响应计划,包括流量清洗、服务器切换等快速恢复措施。 |

|合作与联动 | 与ISP和安全机构合作,共同应对大规模攻击,实现信息共享与资源调度。 |

| 相关问题与解答 |

| |

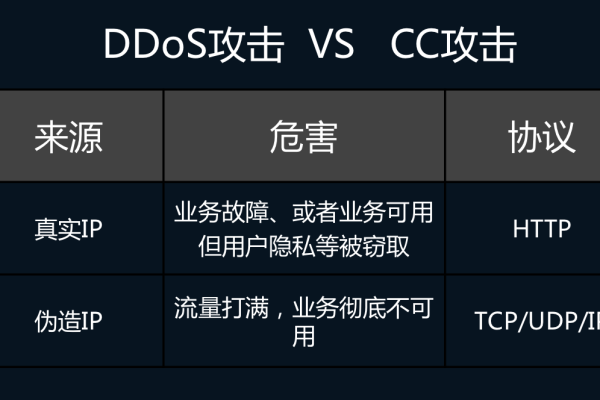

|Q1: CC攻击与DDoS攻击有何区别? | A1: CC攻击主要针对服务器资源消耗,而DDoS攻击通常指通过大量无效流量直接导致网络拥塞。 |

|Q2: 如何判断服务器是否遭受CC攻击? | A2: 监测服务器是否存在异常的高CPU占用率,以及是否有大量重复的请求来源IP,结合访问日志进行分析确认。 |

通过上述表格和内容的分析,我们可以归纳出有效的CC攻击防护策略,不仅需要技术层面的防御,还需要良好的监控和应急响应机制,在日益复杂的网络环境下,服务器管理员应不断学习和适应新的安全防护方法,以确保服务的稳定性和安全性。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/218419.html