如何有效地添加项目成员角色以增强团队合作?

- 行业动态

- 2024-09-20

- 2

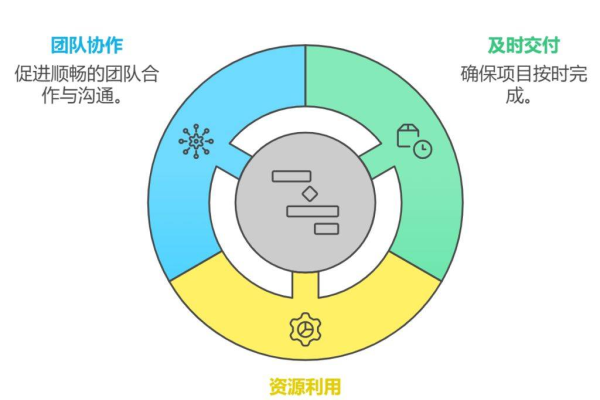

在项目开发过程中,添加项目成员角色是一个至关重要的环节,这不仅涉及到团队协作的效率问题,还关系到项目的顺利推进和最终成果的质量,下面将详细阐述如何添加项目成员角色,并确保每个角色都能发挥其最大潜力。

确定项目需求和目标

需要明确项目的需求和目标,这包括了解项目的规模、预期结果、关键里程碑等,根据这些信息,可以决定需要哪些角色来支撑项目的开发,一个大型软件开发项目可能需要项目经理、开发人员、测试人员、UI/UX设计师等不同角色。

识别关键角色

根据项目需求,列出所有必要的角色,每个角色都应有明确的职责和期望成果,以下是一些常见的项目角色及其职责:

项目经理:负责整体的项目规划、进度控制和资源协调。

开发人员:负责编写代码,实现项目的功能需求。

测试人员:负责对产品进行测试,确保质量符合标准。

UI/UX设计师:负责界面设计和用户体验优化。

分配角色

一旦确定了所需的角色,接下来就是为这些角色分配合适的成员,这需要考虑每个成员的技能、经验和兴趣,合理的人员配置可以极大地提高团队效率和项目成功率。

培训与指导

对于新加入项目的成员或那些被分配到不熟悉的角色上的成员,提供适当的培训和指导是必要的,这可以通过内部研讨会、在线课程或是一对一辅导等方式进行。

持续监督与评估

项目进展中,定期检查每个角色的表现和项目的整体状态是至关重要的,通过会议、报告和反馈机制来监控进度和解决问题。

表格示例:项目角色与职责

| 角色 | 主要职责 | 必备技能 |

| 项目经理 | 项目规划、进度控制、资源协调 | 领导力、沟通能力、项目管理经验 |

| 开发人员 | 编写代码、实现功能 | 编程技能、逻辑思维 |

| 测试人员 | 产品测试、质量控制 | 注意细节、分析能力 |

| UI/UX设计师 | 界面设计、用户体验优化 | 设计技能、用户研究 |

相关问题与解答

Q1: 如果项目预算有限,如何有效分配角色?

A1: 在预算有限的情况下,可以考虑以下策略:一是优先分配关键角色,如项目经理和核心开发人员;二是利用现有团队成员的多项技能,比如让开发人员同时承担一些测试工作;三是考虑外包一些非核心任务,如文档编写或市场调研。

Q2: 如何处理项目成员之间的冲突?

A2: 处理项目成员之间的冲突首先要及时识别并介入,建议采取开放沟通的方式,鼓励各方表达自己的观点和感受,项目经理应充当调解者的角色,确保讨论保持在专业和建设性的水平,必要时,可引入第三方专家帮助解决复杂冲突。