如何在Chrome中导入CA证书?

- 行业动态

- 2025-01-11

- 9

在Chrome浏览器中导入CA证书是一个相对简单的过程,但需要遵循一定的步骤以确保成功,以下是详细的操作指南:

导入CA证书到Chrome浏览器的步骤

1、打开Chrome浏览器:确保你的Chrome浏览器已经启动并运行。

2、进入设置页面:点击右上角的“三个点”按钮(菜单按钮),选择“设置”,这将打开Chrome的设置界面。

3、访问安全设置:在设置页面中,向下滚动找到并点击“隐私设置和安全性”,点击“安全”选项。

4、管理证书:在“安全”页面中,找到并点击“管理证书”按钮,这将打开Chrome的证书管理器。

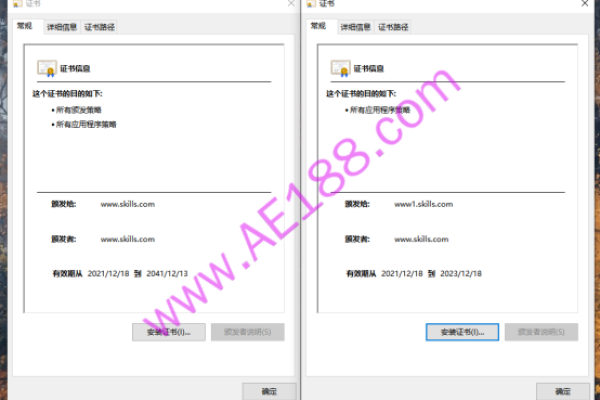

5、导入证书:在证书管理器中,你会看到多个选项卡,选择“受信任的根证书颁发机构”,然后点击“导入”按钮,你需要选择要导入的CA证书文件(通常是.crt或.pem格式),按照屏幕上的提示完成导入过程。

6、确认导入:导入完成后,你可能需要关闭并重新打开Chrome浏览器以使更改生效。

注意事项

证书格式:确保你要导入的CA证书是Chrome支持的格式(如.crt或.pem),如果证书是其他格式(如.p12或.p7b),你可能需要先将其转换为Chrome支持的格式。

管理员权限:在某些情况下,你可能需要以管理员身份运行Chrome或操作系统才能成功导入证书。

安全性:仅当你完全信任该CA证书时才将其导入到“受信任的根证书颁发机构”存储区,导入不可信的证书可能会导致安全风险。

常见问题解答

Q1: 如何将.crt证书转换为Chrome支持的格式?

A1: 如果证书是.crt格式但无法直接导入,你可以使用OpenSSL等工具将其转换为Chrome支持的格式(如.pem),具体命令可能因证书类型和需求而异,请参考相关文档或教程。

Q2: 导入CA证书后仍然收到安全警告怎么办?

A2: 确保证书已正确导入到“受信任的根证书颁发机构”存储区,如果问题仍然存在,请检查证书是否有效、是否已过期或是否已被吊销,尝试清除浏览器缓存或重启浏览器也可能解决问题。

通过遵循上述步骤和注意事项,你应该能够顺利地将CA证书导入到Chrome浏览器中并解决相关的安全问题,如果在过程中遇到任何问题或困难,建议查阅Chrome官方文档或寻求专业技术支持。

以上就是关于“chrome 导入ca证书”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!