Excel中如何添加下拉选项

- 行业动态

- 2024-03-20

- 2

在Excel中,选择需要添加下拉选项的单元格,点击“数据”-“数据验证”,设置允许为列表,输入选项即可。

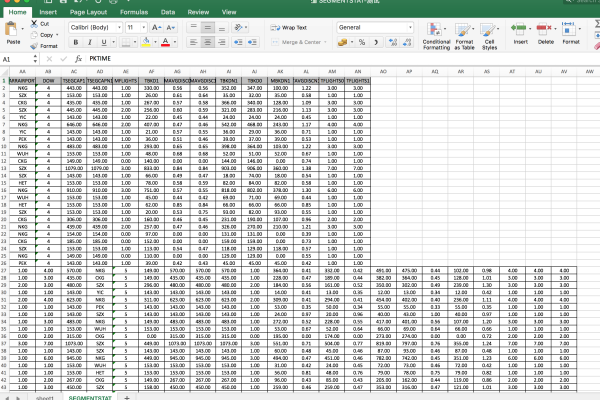

在Excel中添加下拉选项可以帮助用户快速选择数据,提高输入效率,下面是详细的步骤:

1、打开Excel并创建一个新的工作表。

2、在需要添加下拉选项的单元格上单击鼠标右键,然后选择“设置单元格格式”。

3、在弹出的对话框中,选择“数据”选项卡。

4、在“数据”选项卡中,找到“数据验证”部分。

5、点击“数据验证”旁边的按钮,弹出“数据验证”对话框。

6、在“数据验证”对话框的“设置”选项卡中,选择“允许”为“列表”。

7、在“来源”框中输入下拉选项的内容,多个选项之间用逗号分隔,如果要创建一个包含“苹果”、“香蕉”、“橙子”的下拉选项,可以在“来源”框中输入“苹果,香蕉,橙子”。

8、点击“确定”按钮,关闭“数据验证”对话框。

9、返回到工作表,单击刚刚设置了下拉选项的单元格,可以看到一个下拉箭头出现在单元格旁边。

10、单击下拉箭头,可以看到之前设置的下拉选项。

通过以上步骤,您可以在Excel中添加下拉选项,并根据需要选择不同的选项。