互联网服务背后的引擎,您能识别哪些web服务器软件名称?

- 行业动态

- 2024-09-11

- 7

Web服务器是提供网上信息浏览服务的关键软件,下面将详细解析一些常见的Web服务器软件,包括它们的特定功能和适用场景:

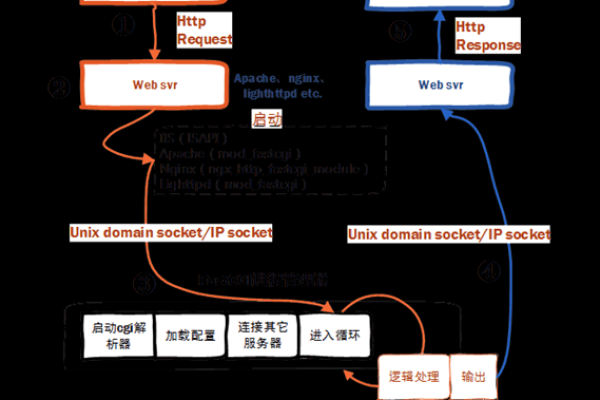

1、Apache

特点:Apache是一个开源、跨平台的Web服务器软件,能够运行在几乎所有广泛使用的计算机平台上,它是全球使用排名第一的Web服务器,尤其在处理动态内容如PHP页面方面表现出色。

优势:由于其开源的特性,Apache拥有活跃的开发者社区,不断有新的功能和特性被添加以及缺陷被修复,它的速度和稳定性也得到广泛认可。

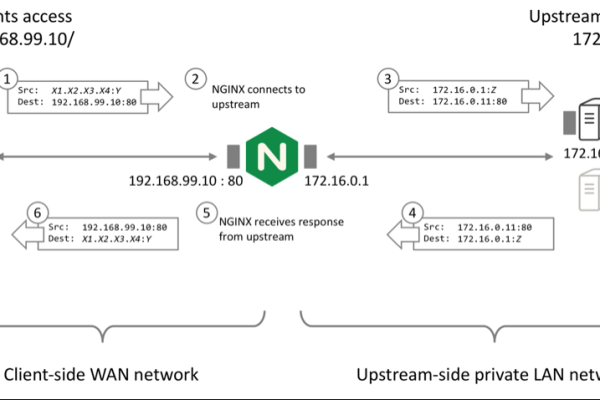

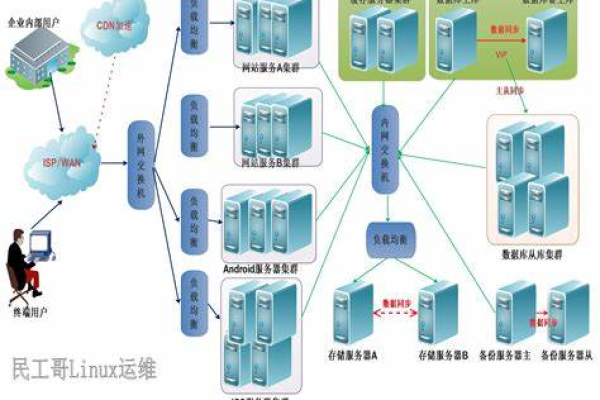

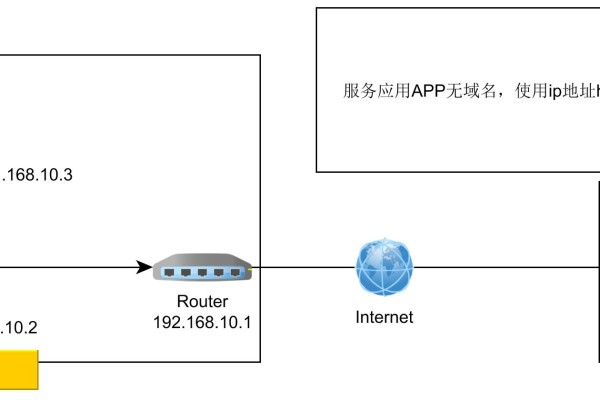

2、Nginx

特点:Nginx是一款高性能的HTTP和反向代理服务器,以其优异的负载均衡能力著称,它采用事件驱动架构,能够在高并发环境下保持良好的性能。

优势:Nginx擅长处理静态内容,并且它的配置和内存使用都相对简洁高效,特别适合处理大量并发连接和低内存消耗的应用场景。

3、Microsoft IIS

特点:IIS(Internet Information Services)是微软推出的Web服务器软件,专门为Windows服务器设计,它提供了强大的管理功能和与微软其他产品的无缝集成。

优势:IIS支持ASP.NET等微软技术栈,适合需要运行.NET应用程序的用户,其图形界面的管理工具使得配置和维护变得简单直观。

4、Tomcat

特点:Tomcat是一个轻量级的Web服务器和Java应用容器,主要用于部署Java编写的应用,它是Apache软件基金会的一个顶级项目。

优势:Tomcat特别适用于运行JSP和Servlet,对于Java Web应用开发和部署而言,它是一个不错的选择。

5、Lighttpd

特点:Lighttpd是一个高性能、低内存消耗的Web服务器软件,它的设计目标是提供快速、安全的服务,同时保持系统的资源需求尽可能低。

优势:Lighttpd特别适合资源有限的服务器环境,例如在嵌入式系统或低功耗硬件上运行Web服务。

6、Zeus

特点:Zeus是一个高性能Web服务器软件,旨在优化网站的加载时间和减少服务器资源的使用。

优势:Zeus通过其智能的Web服务和流控机制,能够有效提升网站性能,尤其是在高流量的情况下。

7、Sun Java System Web Server

特点:这是Sun Microsystems开发的一款Web服务器,后来成为Oracle的一部分,它特别适合运行Java应用程序,并支持多种Web技术标准。

优势:该服务器在处理Java相关应用时表现出色,尤其与Oracle数据库和其他Sun/Oracle产品集成时具有优势。

8、Caddy

特点:Caddy是一个现代的、易于使用的Web服务器软件,它默认支持HTTPS,并自动管理TLS证书,Caddy还集成了Web应用防火墙,提高了安全性。

优势:Caddy的学习曲线平缓,非常适合初学者和需要快速部署安全Web服务的场景。

Web服务器软件的选择取决于特定的应用需求、预算约束、技术栈兼容性以及预期的流量规模等因素,从上述介绍中可以看出,Apache因其多功能性和广泛的平台支持而被广泛使用,而Nginx则以其高效的负载均衡和资源消耗较低受到青睐,IIS在Windows环境中提供了紧密的整合和易用性,而Tomcat则是Java Web应用的首选,其他如Lighttpd、Zeus、Sun Java System Web Server和Caddy各有所长,适合特定的应用场景和需求。