光遇的系统和服务器是如何运作的?

- 行业动态

- 2024-09-08

- 9

光遇是一款由网易公司开发并运营的移动游戏,其系统和服务器主要基于网易自研的游戏引擎和云计算技术。游戏的

服务器架构稳定,能够支持大量玩家同时在线,保证游戏的流畅运行。

光遇(Sky: Children of the Light)是一款由网易公司开发并发行的社交冒险类游戏,游戏在全球范围内拥有庞大的玩家群体,因此其系统和服务器的设计至关重要,以下是关于光遇的系统和服务器的详细信息:

1. 游戏系统

1.1 操作系统

光遇支持多个平台,包括iOS、Android和Nintendo Switch,这意味着游戏的系统需要兼容这些不同的操作系统,以确保玩家可以在不同的设备上体验游戏。

1.2 游戏引擎

光遇使用Unity游戏引擎进行开发,Unity是一个强大的跨平台游戏引擎,支持多种编程语言,如C#和JavaScript,使得开发者可以创建高质量的3D和2D游戏。

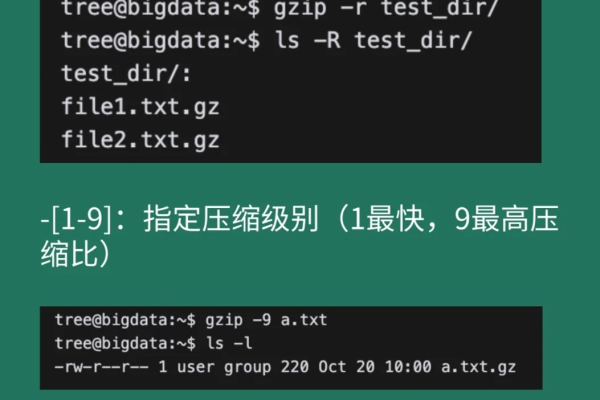

1.3 网络系统

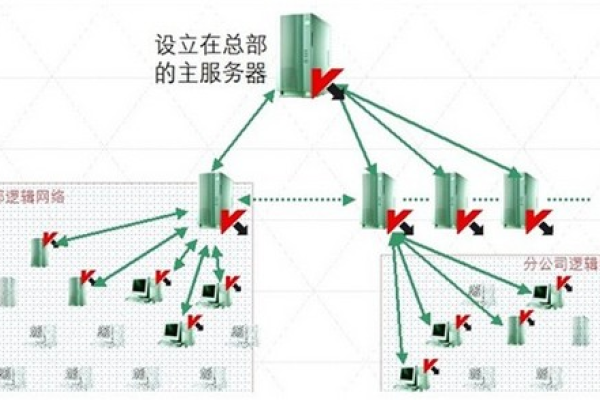

光遇是一个在线多人游戏,因此需要一个稳定的网络系统来支持玩家之间的互动,游戏使用客户端服务器架构,其中服务器负责处理游戏逻辑和玩家数据,而客户端则负责渲染图形和接收玩家输入。

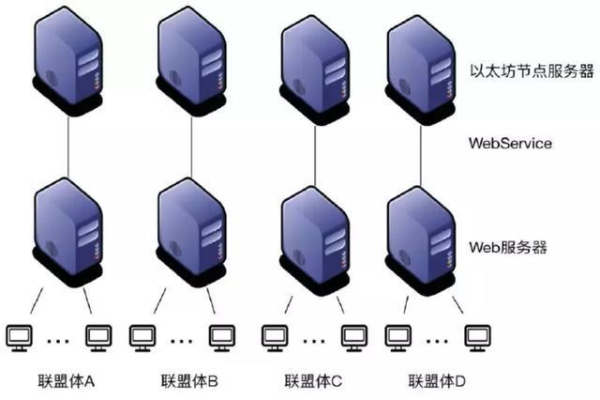

2. 服务器

2.1 服务器类型

光遇使用专用服务器来托管游戏世界和玩家数据,这些服务器通常由游戏开发商或第三方服务提供商运营,确保游戏的稳定性和安全性。

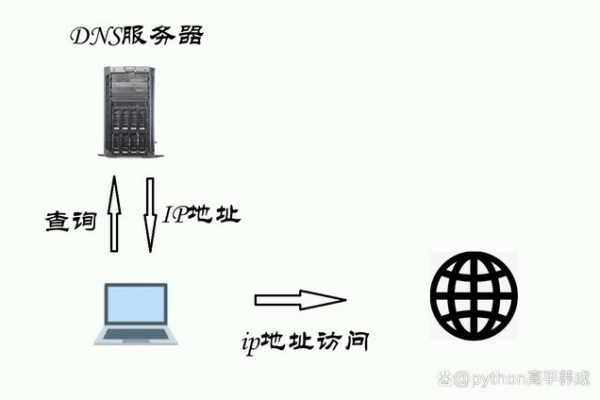

2.2 服务器分布

由于光遇在全球范围内都有玩家,因此其服务器分布在不同的地理位置,以减少延迟和提高游戏体验,玩家在进入游戏时,通常会被分配到距离最近的服务器。

2.3 服务器维护

为了确保游戏的稳定性和公平性,光遇的服务器会定期进行维护,在维护期间,玩家可能无法访问游戏,为了防止科技和滥用,游戏还实施了各种安全措施,如封禁违规玩家的账号。

光遇的系统和服务器是其成功的关键因素之一,通过支持多个操作系统、使用强大的游戏引擎和稳定的网络系统,以及部署全球分布的服务器,光遇为玩家提供了一个流畅、安全且有趣的游戏体验。