云服务器配置ssl证书的方法是什么

- 行业动态

- 2023-11-17

- 5

SSL证书是一种用于加密网络通信的安全证书,它可以保护网站和用户数据的安全,在云服务器上配置SSL证书的方法有很多,下面将详细介绍如何为云服务器配置SSL证书。

我们需要购买一个SSL证书,可以选择从权威的CA(证书颁发机构)购买,也可以选择使用免费的Let’s Encrypt证书,购买或申请到证书后,通常会收到一个包含公钥、私钥和证书的压缩文件。

接下来,我们需要将这个压缩文件上传到云服务器,可以使用FTP工具(如FileZilla)或者SSH工具(如PuTTY)进行上传,上传完成后,记下证书文件的路径,以便后续使用。

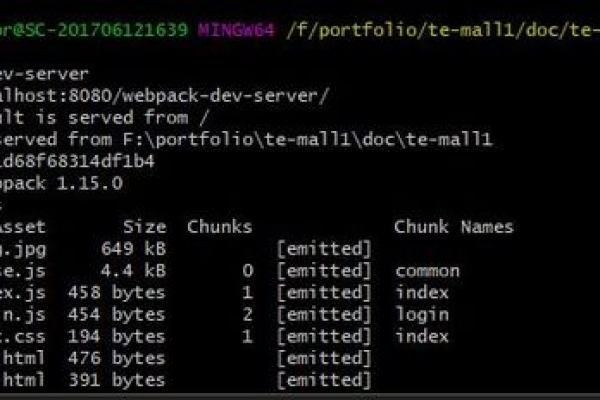

在云服务器上安装Web服务器软件,例如Nginx、Apache等,以Nginx为例,首先安装Nginx:

sudo apt-get update sudo apt-get install nginx

编辑Nginx的配置文件,通常位于`/etc/nginx/sites-available`目录下,在配置文件中添加以下内容:

server {

listen 80;

server_name example.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl;

server_name example.com;

ssl_certificate /path/to/your/certificate.crt;

ssl_certificate_key /path/to/your/private.key;

# 其他配置...

} 我们配置了两个server块,第一个server块将所有HTTP请求重定向到HTTPS,第二个server块启用了SSL,并指定了证书文件和私钥文件的路径,请将`example.com`替换为您的实际域名,将`/path/to/your/certificate.crt`和`/path/to/your/private.key`替换为实际证书文件和私钥文件的路径。

保存配置文件后,重启Nginx:

sudo service nginx restart

云服务器上的SSL证书配置完成,现在访问您的网站时(例如),浏览器会显示一个安全的锁标志,表示连接已加密,您还可以通过浏览器查看网站的安全证书信息,以确保证书是由权威的CA颁发的。

以下是四个与本文相关的问题及解答:

1. Q: 如何在云服务器上安装Nginx?A: 可以使用包管理器(如apt-get)进行安装,具体命令为:`sudo apt-get update`和`sudo apt-get install nginx`。

2. Q: 如何在Nginx中配置SSL证书?A: 在Nginx的配置文件(通常位于`/etc/nginx/sites-available`目录下)中添加以下内容:

server {

listen 443 ssl;

server_name example.com;

ssl_certificate /path/to/your/certificate.crt;

ssl_certificate_key /path/to/your/private.key;

# 其他配置...

}