linux内核编译实验报告

- 行业动态

- 2024-03-04

- 7

编译Linux内核是Linux系统管理员、开发人员和爱好者经常会进行的一项高级任务,通过编译最新的内核,你可以获得最新的性能优化、新硬件支持以及安全性更新等,以下是详细步骤指导你如何操作:

前期准备

1、获取Linux内核源码

访问官方的Linux内核存档网站 https://www.kernel.org/ 或者使用Git从内核的官方仓库克隆最新的源码:

“`bash

git clone https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git

“`

2、安装必要的依赖包

在基于Debian的系统(如Ubuntu)上:

“`bash

sudo aptget update

sudo aptget install buildessential libncursesdev bison flex libssldev libelfdev

“`

在基于Red Hat的系统(如Fedora)上:

“`bash

sudo yum groupinstall "Development Tools"

sudo yum install ncursesdevel bison flex openssldevel elfutilslibelfdevel

“`

3、配置内核编译环境

进入到内核源码目录,并创建一个用于编译的目录结构:

“`bash

cd linux

make mrproper

“`

make mrproper 命令会清理之前可能存在的配置文件和编译生成的文件。

开始编译

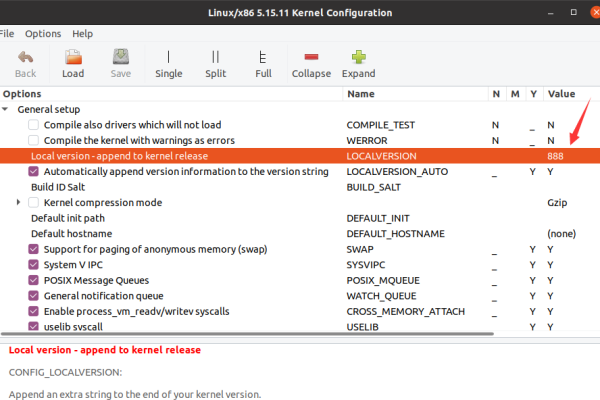

1、选择配置选项

使用以下命令启动内核配置菜单:

“`bash

make menuconfig

“`

在这个菜单中,你可以根据需要启用或禁用特定的内核特性,对于大多数用户来说,默认配置已经足够,如果你需要支持特定的硬件或者添加某些实验性的功能,你需要手动选择它们。

2、编译内核

退出配置菜单后,保存你的配置,然后运行以下命令来编译内核:

“`bash

make j$(nproc)

“`

j$(nproc) 是一个常用的参数,它告诉make命令尽可能地并行化任务,以利用多核处理器的能力。

3、安装模块和辅助程序

内核编译完成后,你需要安装模块和一些辅助程序,这些通常位于~/scripts目录下:

“`bash

sudo make modules_install

sudo make install

“`

4、更新引导加载器

编译完内核之后,你需要更新系统的引导加载器(如GRUB),使其能够引导新内核,这通常涉及编辑/etc/default/grub文件以及运行updategrub命令。

“`bash

sudo updategrub

“`

5、重启系统

完成以上步骤后,重启你的系统以使新的内核生效:

“`bash

sudo reboot

“`

在启动时,你可以选择新编译的内核进行引导。

6、验证新内核

系统启动后,打开终端,使用如下命令验证新内核版本:

“`bash

uname a

“`

你应该看到输出中的内核版本号与你编译的版本相匹配。

常见问题解决

编译失败:检查你的系统是否安装了所有必要的开发工具和库文件,确保源码是从可靠的源获取的,并且没有损坏。

内核模块不兼容:确保你安装了与新内核兼容的驱动程序和模块,有时,你可能需要重新编译第三方模块。

性能问题:如果新内核导致系统不稳定或性能下降,考虑回退到之前的内核版本,并仔细检查你启用的配置选项。

结语

编译Linux内核是一项复杂的任务,需要一定的技术知识,请确保在尝试之前备份重要数据,并准备好解决可能遇到的问题,通过上述步骤,你应该能够成功编译并安装最新的Linux内核。