cors防止sql注入

- 行业动态

- 2025-03-17

- 7

在当今的Web开发中,跨站请求(CORS)已成为常见的需求,它允许网页从不同于自身域名的来源获取资源,这也带来了SQL注入的风险,因为反面用户可能利用CORS破绽进行攻击,以下是一些防止CORS中SQL注入的方法:

1、使用预编译语句和参数化查询

原理:预编译语句和参数化查询是防止SQL注入的最有效方法之一,通过将SQL代码与数据分离,可以避免攻击者通过插入反面SQL代码来改动查询。

实现方式:在Java中,可以使用PreparedStatement来实现参数化查询,创建一个PreparedStatement对象,并设置占位符(?)作为参数的占位符,然后使用setString()等方法设置参数值,这样,即使用户输入的数据包含反面SQL代码,也会被当作参数处理,而不是可执行的SQL代码。

2、输入验证和过滤

原理:对用户输入的数据进行严格的验证和过滤,可以确保数据的合法性和安全性,从而防止反面输入导致的SQL注入攻击。

实现方式:可以使用正则表达式和内置的输入验证方法来实现输入验证和过滤,对于只需要字母数字组合的输入,可以使用正则表达式"^[a-zA-Z0-9]+$"进行验证,还可以对特殊字符进行转义处理,以防止它们被解释为SQL代码的一部分。

3、使用安全的数据库连接

原理:使用安全的数据库连接可以减少SQL注入的风险,使用加密的连接字符串、设置合适的权限和密码策略等。

实现方式:确保数据库连接字符串不包含敏感信息,如用户名和密码,设置数据库用户的权限,只授予必要的权限,避免使用具有过多权限的账户,定期更新数据库软件和驱动程序,以修复已知的安全破绽。

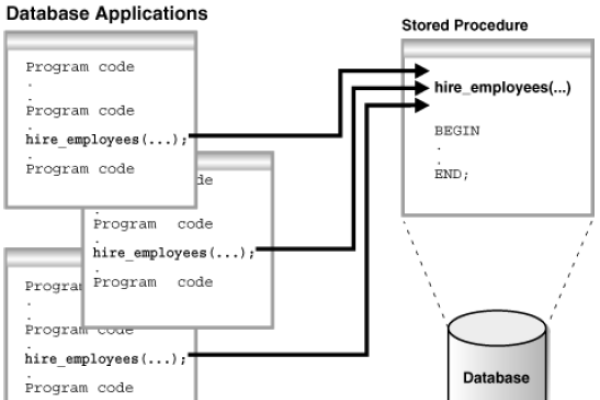

4、使用ORM框架

原理:ORM(对象关系映射)框架可以帮助开发人员更方便地管理数据库操作,并自动处理许多与安全相关的细节。

实现方式:使用ORM框架时,应遵循其最佳实践,如使用参数化查询、延迟加载等技术,确保ORM框架的版本是最新的,以包含最新的安全补丁和功能。

5、监控和日志记录

原理:通过监控数据库活动和记录日志,可以及时发现异常行为和潜在的SQL注入攻击。

实现方式:启用数据库的审计功能,记录所有数据库操作的详细信息,使用日志分析工具来分析这些日志,以便及时发现异常模式和潜在的安全威胁。

6、最小权限原则

原理:遵循最小权限原则,只给用户和应用程序授予执行其任务所需的最低权限。

实现方式:在设计数据库和应用系统时,确保每个组件和用户都只能访问和修改其需要的数据,避免使用具有过多权限的账户,特别是在生产环境中。

防止CORS中的SQL注入需要采取多种措施,包括使用预编译语句和参数化查询、输入验证和过滤、使用安全的数据库连接、使用ORM框架、监控和日志记录以及遵循最小权限原则等,这些措施可以共同作用,提高应用程序的安全性,防止SQL注入攻击的发生。