香港不用备案服务器租用要考虑哪几个方面事项

- 行业动态

- 2024-04-21

- 8

在租用香港服务器时,需要考虑以下几个方面的事项:

1、服务器性能

CPU:选择适合您业务需求的CPU型号和核心数。

内存:根据网站流量和应用程序需求选择合适的内存大小。

硬盘:选择足够的存储空间,同时考虑硬盘类型(HDD或SSD)和读写速度。

带宽:确保服务器带宽足够支持您的网站流量和应用程序需求。

2、服务器稳定性

服务商信誉:选择有良好口碑和服务的服务商,以确保服务器稳定运行。

硬件质量:选择高质量的硬件设备,以降低故障率。

技术支持:确保服务商提供及时有效的技术支持,以便在出现问题时能够快速解决。

3、服务器安全性

DDoS防护:选择具备DDoS防护功能的服务器,以保护您的网站免受攻击。

安全软件:安装必要的安全软件,如防火墙、杀毒软件等,以防范反面软件和破解攻击。

数据备份:定期备份重要数据,以防数据丢失或损坏。

4、服务器价格

对比不同服务商的价格,选择性价比较高的服务器。

注意服务器租赁期限,长期租赁可能享有更优惠的价格。

考虑是否需要额外的增值服务,如域名注册、SSL证书等,这些可能会增加费用。

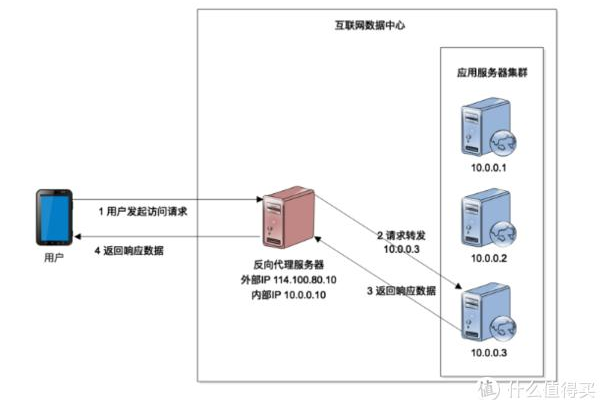

5、服务器位置

选择离您目标用户较近的服务器位置,以提高访问速度和用户体验。

考虑服务器所在数据中心的基础设施和网络环境,以确保服务器稳定运行。

6、服务商服务范围

确保服务商提供24/7技术支持,以便在出现问题时能够及时解决。

了解服务商的网络覆盖范围,确保您的用户能够顺利访问您的网站。

7、合同条款和退款政策

仔细阅读合同条款,了解租赁期限、价格、服务范围等内容。

了解服务商的退款政策,以便在不满意的情况下能够申请退款。