ddos攻击检测原理常见攻击

- 行业动态

- 2025-03-15

- 7

DDoS攻击检测原理

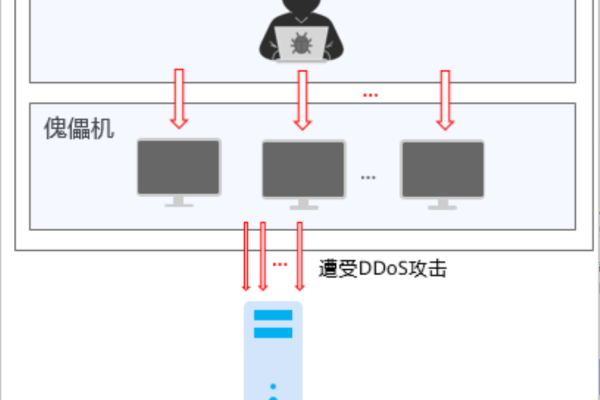

DDoS(分布式拒绝服务)攻击是一种通过大量合法的请求淹没目标系统,使其无法正常提供服务的攻击方式,检测DDoS攻击的原理主要包括以下几个方面:

1、流量分析:通过监控网络流量,识别异常的流量模式是检测DDoS攻击的基本方法,正常情况下,网络流量会呈现出一定的规律性和稳定性,而当发生DDoS攻击时,会出现突发的大量数据包涌入目标系统,导致网络流量异常增加,平时一个网站的访问流量可能是每秒几百次,但遭受DDoS攻击时,流量可能会瞬间飙升到每秒几十万次甚至更高,这种异常的流量增长往往是DDoS攻击的一个重要标志。

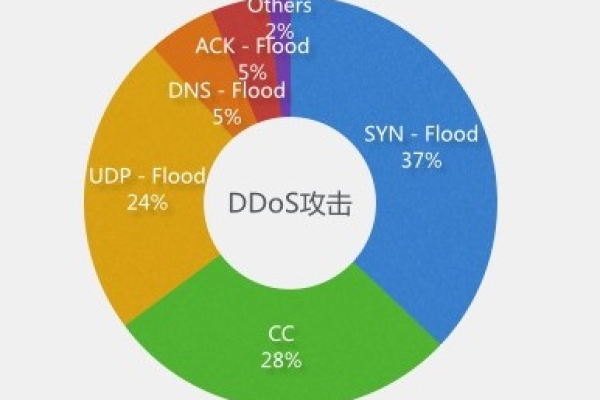

2、协议分析:DDoS攻击通常会利用协议破绽或特性来发起攻击,因此对网络协议的分析也是检测的重要手段,常见的DDoS攻击包括SYN Flood、UDP Flood、ICMP Flood等,这些攻击都是基于不同的协议进行的,通过对网络流量中协议字段的分析,可以判断是否存在异常的协议使用情况,在SYN Flood攻击中,攻击者发送大量的SYN报文,但不完成后续的TCP三次握手过程,导致目标系统的半连接队列被耗尽,通过监测单位时间内的SYN报文数量和半连接队列的长度,就可以检测到SYN Flood攻击。

3、行为分析:观察主机在遭受DDoS攻击时的网络行为变化,如系统资源利用率、网络延迟、应用程序响应时间等,当受到DDoS攻击时,目标系统的资源会被大量占用,导致系统性能下降,网络延迟增加,应用程序响应变慢甚至无响应,通过监测服务器的CPU使用率、内存占用率和网络带宽利用率等指标,如果发现这些指标在短时间内突然上升并超过正常阈值,就有可能是遭受了DDoS攻击。

4、特征检测:DDoS攻击具有一定的特征模式,这些特征可以被提取并用于检测攻击,研究人员通过对大量的DDoS攻击事件进行分析,归纳出了一些常见的攻击特征,如特定的数据包大小、数据包发送频率、源IP地址分布等,利用这些特征,可以建立特征库或检测模型,当网络流量中出现符合这些特征的模式时,就可以判断可能发生了DDoS攻击。

常见DDoS攻击类型

1、流量攻击:以消耗目标系统的带宽资源为目的,通过向目标系统发送大量的数据包,使网络带宽被耗尽,导致合法用户无法正常访问目标系统,常见的流量攻击包括UDP Flood、ICMP Flood等,UDP Flood攻击是指攻击者使用大量的互联网控制消息协议(ICMP)请求或ping命令,试图耗尽被受害者服务器带宽;ICMP Flood攻击则是将大量的用户数据报协议(UDP)数据包发送到受害主机,受害主机的资源由于UDP报文泛滥而耗尽,导致设备无法处理和响应对合法流量的服务。

2、协议攻击:利用协议工作方式的破绽发起攻击,主要针对网络层和传输层的协议,除了前面提到的SYN Flood攻击外,还有ACK Flood、RST Flood等,ACK Flood攻击是指利用TCP协议的四次挥手机制,发送大量的ACK报文,导致目标系统的资源被耗尽;RST Flood攻击是通过发送大量的RST报文,使目标系统的连接重置,影响正常的通信。

3、应用层攻击:针对特定的应用程序或应用层协议进行攻击,主要目的是消耗服务器资源,使应用程序无法正常提供服务,常见的应用层攻击包括HTTP Get Flood、HTTP Post Flood、CC攻击等,HTTP Get Flood攻击是指破解利用大量的标准GET请求淹没应用程序或Web服务器;HTTP Post Flood攻击则是利用大量的POST请求来消耗服务器资源;CC攻击主要是通过模拟多个用户同时访问目标网站的动态页面,制造大量的后台数据库查询动作,从而消耗目标网站资源。

DDoS攻击的检测原理主要基于流量分析、协议分析、行为分析和特征检测等方面,而常见的DDoS攻击类型包括流量攻击、协议攻击和应用层攻击等,了解这些原理和攻击类型,对于有效防范DDoS攻击、保障网络安全具有重要意义。