如何确保等保三级系统每年一次的测评能够有效识别和解决安全破绽?

- 行业动态

- 2024-08-10

- 8

等保三级一年一测评的重要性和流程

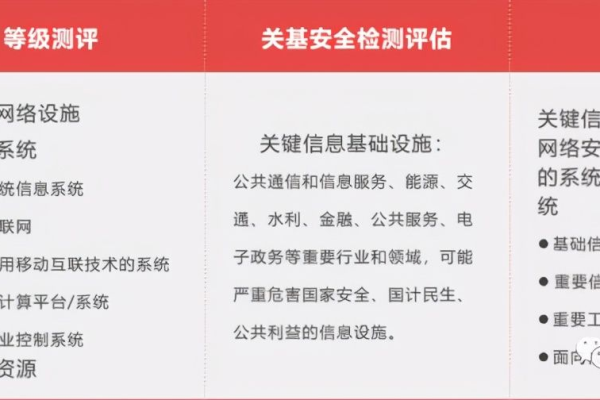

信息安全等级保护(简称等保)是中国网络安全领域的一项重要制度,旨在通过标准化的评估方法,确保信息系统的安全性和可靠性,等保分为五个等级,其中等保三级适用于重要行业的信息系统,如金融、电力、医疗等行业的关键信息基础设施,按照相关规定,等保三级系统需要每年进行一次安全测评,以确保系统持续满足安全要求。

测评目的

1、确保系统安全性:定期的安全测评有助于及时发现并修复系统中的安全破绽,提高系统的安全防护能力。

2、符合法规要求:根据《中华人民共和国网络安全法》等相关法律规定,等保三级系统必须遵守年度测评的要求,以合法合规地运营。

3、提升用户信任:通过定期的安全测评,可以向用户展示系统的安全性和稳定性,增强用户对系统的信任和满意度。

测评流程

1、准备阶段:包括成立测评小组、明确测评目标和范围、准备必要的测评工具和文档。

2、自评阶段:组织内部专业人员对系统进行全面的安全检查,包括物理安全、网络安全、数据安全等方面。

3、现场测评:由第三方专业机构进行现场的安全测评,包括但不限于渗透测试、破绽扫描、配置审查等。

4、问题整改:根据测评结果,对发现的问题进行整改,确保所有安全问题得到妥善解决。

5、复测与报告:完成整改后,进行复测以验证问题是否已经解决,并形成最终的测评报告。

6、报告提交:将测评报告提交给相关监管部门,作为合规性的证明。

等保三级的测评内容广泛,涵盖了信息系统的多个方面,具体包括但不限于以下几点:

物理安全:检查机房的物理访问控制、防火、防水、防尘等措施。

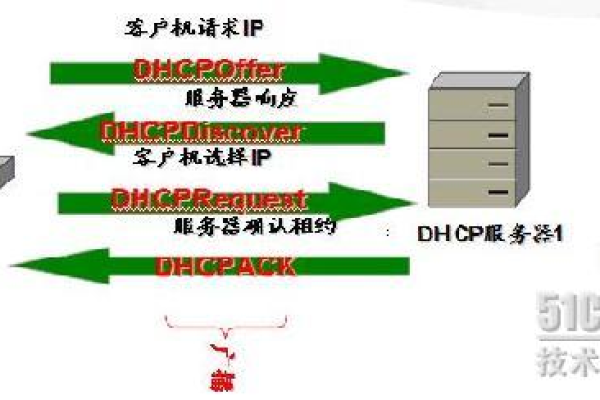

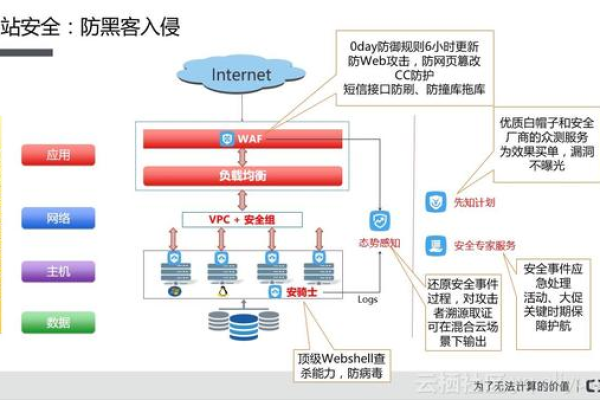

网络安全:评估网络架构的合理性、防火墙、载入检测系统等网络安全设施的配置和有效性。

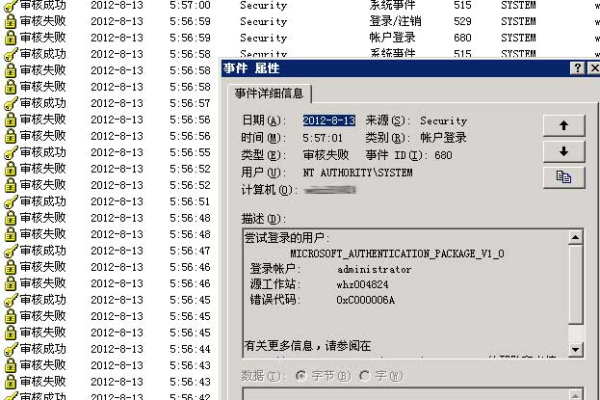

主机安全:检查服务器和终端的安全设置,包括操作系统安全、防干扰软件的安装和更新等。

应用安全:评估应用程序的安全性,包括代码审计、权限控制、数据加密等。

数据安全:检查数据的备份和恢复策略,以及数据的加密存储和传输。

业务连续性:评估系统的容灾能力和业务连续性计划,确保在突发事件中能够快速恢复。

测评标准

等保三级的测评标准主要包括以下几个方面:

GB/T 222392019《信息安全技术 基础和术语》:定义了信息安全的基本概念和术语。

GB/T 284482019《信息安全技术 信息系统安全等级保护基本要求》:规定了不同等级信息系统的安全保护要求。

GB/T 284492019《信息安全技术 信息系统安全等级保护实施指南》:提供了实施等保的具体指导和建议。

FAQs

Q1: 等保三级一年一测评是否意味着每年只需进行一次测评?

A1: 虽然称为“一年一测评”,但实际上这是指至少每年进行一次正式的第三方安全测评,除此之外,组织内部应持续进行安全监控和自评工作,确保系统全年都维持在一个较高的安全水平。

Q2: 如果测评中发现严重安全问题,会有什么后果?

A2: 如果测评中发现严重的安全问题,组织需要立即采取措施进行整改,如果问题未能在规定时间内得到有效解决,可能会面临来自监管部门的处罚,包括但不限于罚款、业务暂停整顿等,严重安全问题的曝光还可能影响组织的声誉和用户信任,及时整改并重新通过测评是非常重要的。