ddos攻击检测及防御源代码

- 行业动态

- 2025-03-15

- 8

DDoS攻击检测及防御

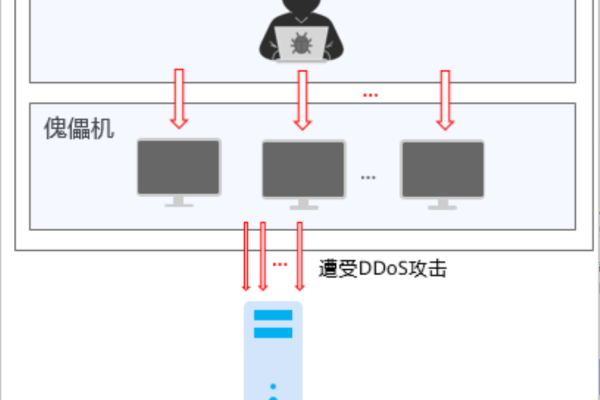

DDoS(分布式拒绝服务)攻击是一种常见的网络安全威胁,它通过利用多台计算机同时向目标服务器或网络发送大量请求,导致服务器资源耗尽,无法为合法用户提供服务,为了应对这种攻击,需要采取有效的检测和防御措施。

检测DDoS攻击的方法

1、流量特征检测:通过分析网络流量的特征,如带宽使用情况、连接数、协议类型等,来识别异常流量模式,这种方法可以快速发现流量突增等异常情况,但可能需要结合其他方法来提高准确性。

2、异常检测:利用统计学方法或机器学习算法,对正常流量和攻击流量进行区分,基于多维信息熵值的方法可以构建具有高区分度的检测向量,通过滑动窗口的多维无参数CUSUM算法放大正常流量与攻击流量的差异,这种方法能够适应不断变化的攻击模式,但需要大量的训练数据和计算资源。

3、基于人工智能的检测:使用分类算法、聚类算法和深度学习算法来检测DDoS攻击,这些方法能够从大量数据中提取特征,并通过模型预测是否存在攻击,可以使用决策树、随机森林和XGBoost等机器学习模型进行训练和预测。

4、误用检测:根据已知的攻击特征直接检测载入行为,通过特征码分析、状态转换分析等方法,将流量与已知攻击模式进行比较,这种方法对于已知攻击类型有效,但对于新型攻击可能无法及时检测到。

5、基于网络全局流量异常特征的检测:通过对全网或运营商网络中的OD对(源-目的地)之间的流量进行测量,构建网络流量模型,从而检测异常流量,这种方法可以从更宏观的角度发现异常流量分布,但对于局部攻击可能不够敏感。

防御DDoS攻击的方法

1、本地DDoS防护:部署高性能网络设备和本地硬件设备,提供紧密的控制力和灵活性,面对大规模容量耗尽攻击时,本地解决方案可能不够有效。

2、基于云的托管服务:利用云服务提供商的托管防护服务,可以抵御大规模DDoS攻击,这种方法通常适用于需要大规模流量清洗的企业。

3、混合型DDoS防护架构:结合本地防护和基于云的托管服务,以应对不同规模和类型的DDoS攻击,这种架构提供了更高的灵活性和可靠性。

4、流量清洗:实时监测和过滤进入的网络流量,识别并过滤掉DDoS攻击流量,这是防御DDoS攻击的一种有效策略。

5、负载均衡和反向代理:通过负载均衡技术分散流量,减轻单一服务器的压力;使用反向代理服务器来隐藏后端服务器的真实IP地址,防止直接攻击。

6、分布式缓存技术:利用分布式缓存技术减少对后端服务器的请求压力,从而提高系统的抗攻击能力。

7、IP地址溯源:追踪攻击源IP地址,以便在必要时采取法律手段或采取进一步的技术措施。

8、减少攻击面:限制不必要的端口、协议和应用程序的通信,减少潜在的攻击入口。

9、Anycast网络扩散:通过Anycast技术将流量分散到多个节点,降低单点故障的风险。

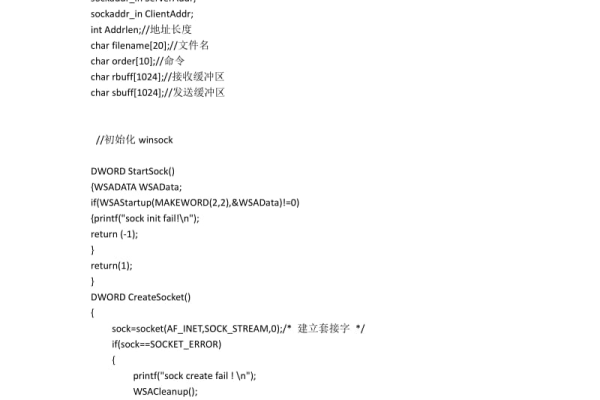

示例代码

以下是一个使用Python编写的简单DDoS防御模块示例,该示例使用了scapy库来捕获和分析网络流量:

from scapy.all import sniff, IP, TCP

import pandas as pd

class SecurityModule:

def __init__(self, interface='eth0', attack_threshold=5):

self.interface = interface

self.attack_threshold = attack_threshold

self.attacks_log = []

def monitor_traffic(self):

packets = sniff(filter="tcp", iface=self.interface, store=False)

for packet in packets:

src_ip, src_port, dst_ip, dst_port = self.parse_packet(packet)

if self.is_dos_attack(src_ip, dst_ip, src_port, dst_port):

self.log_attack_info(src_ip, src_port, dst_port, 'possible DDoS')

@staticmethod

def parse_packet(packet):

return packet[IP].src, packet[TCP].sport, packet[IP].dst, packet[TCP].dport

def is_dos_attack(self, src_ip, dst_ip, src_port, dst_port):

if len(self.attacks_log) >= self.attack_threshold and (src_ip, dst_port) in {attack['src'] for attack in self.attacks_log}:

return True

else:

return False

def log_attack_info(self, src_ip, src_port, dst_port, attack_type):

self.attacks_log.append({

'timestamp': pd.Timestamp.now(),

'source_ip': src_ip,

'source_port': src_port,

'destination_ip': dst_ip,

'destination_port': dst_port,

'attack_type': attack_type

})

使用模块

security_module = SecurityModule()

security_module.monitor_traffic() 上述代码仅为示例,实际应用中需要根据具体需求进行修改和完善,还可以结合其他技术和工具来提高DDoS攻击的检测和防御能力。

FAQs

1、什么是DDoS攻击?

答:DDoS(分布式拒绝服务)攻击是一种网络安全威胁,攻击者通过控制大量的计算机(即“僵尸网络”)同时向目标服务器或网络发送大量请求,导致服务器资源耗尽,无法为合法用户提供服务。

2、如何防御DDoS攻击?

答:防御DDoS攻击的方法包括本地DDoS防护、基于云的托管服务、混合型DDoS防护架构、流量清洗、负载均衡和反向代理、分布式缓存技术、IP地址溯源、减少攻击面以及Anycast网络扩散等,这些方法可以根据具体情况单独或组合使用,以提高系统的抗攻击能力。