存储过程 加密

- 行业动态

- 2025-02-21

- 5

保障数据安全的关键策略

在当今数字化时代,数据已成为企业和个人最宝贵的资产之一,随着信息技术的飞速发展,数据的安全性和隐私保护问题日益凸显,成为不容忽视的挑战,存储过程作为数据库管理中的一项重要技术,通过将一系列SQL语句预编译并存储于数据库服务器上,实现了代码的重用、性能优化及安全性提升,而加密技术,则是保护数据免受未授权访问、改动或泄露的核心手段,本文将深入探讨存储过程与加密技术的结合应用,阐述它们如何共同为数据安全保驾护航。

存储过程:高效与安全的基石

定义与作用:

存储过程是一组为了完成特定功能的SQL语句集合,它预先被编译并存储在数据库中,用户通过调用存储过程的名称并传递必要的参数来执行这些语句,无需每次都重新编写和提交整个SQL代码块,这不仅提高了代码的复用性,还显著提升了执行效率,尤其是在处理大量重复性任务时。

安全性增强:

权限控制:存储过程可以设置特定的权限,限制只有授权用户才能执行,从而有效防止未经授权的数据访问。

隐藏逻辑:将业务逻辑封装在存储过程中,对外只暴露接口,不直接暴露SQL代码,增加了系统的安全性和可维护性。

参数化查询:使用参数化查询可以有效防止SQL注入攻击,因为参数值是在执行前绑定的,避免了反面代码的注入风险。

加密技术:守护数据的盾牌

对称加密:这类加密方法使用相同的密钥进行数据的加密和解密,如AES(高级加密标准),对称加密速度快,适合大规模数据加密,但密钥管理是一个挑战,因为密钥需要在通信双方之间安全交换。

非对称加密:此方法涉及一对密钥,即公钥和私钥,公钥用于加密,私钥用于解密,或反之,RSA是常见的非对称加密算法,非对称加密解决了密钥分发的问题,但计算量大,通常用于加密小量数据或密钥本身。

哈希函数:也称为散列函数,将任意长度的输入信息转换为固定长度的输出(哈希值),用于数据完整性校验和密码存储,MD5、SHA-1、SHA-256等属于此类,哈希函数不可逆,确保了数据的单向保护。

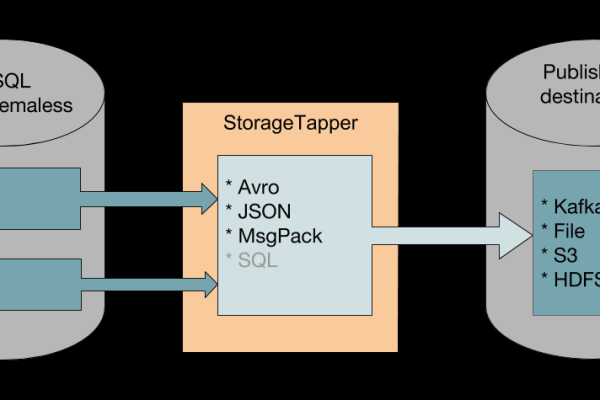

存储过程与加密的结合应用

在实际应用场景中,存储过程与加密技术的结合可以发挥出强大的数据保护能力,可以在存储过程中集成加密逻辑,对敏感数据进行加密存储或传输;利用存储过程的权限控制机制,确保只有经过授权的用户才能访问解密功能;通过参数化查询和加密技术的结合,有效防御SQL注入攻击。

| 应用场景 | 存储过程作用 | 加密技术应用 |

| 用户登录验证 | 封装登录逻辑,执行权限验证 | 对密码进行哈希处理,安全存储与比对 |

| 数据传输加密 | 调用加密函数,实现数据加密传输 | 使用对称或非对称加密算法保护数据 |

| 数据库备份加密 | 自动化备份流程,提高效率 | 对备份文件进行加密,防止数据泄露 |

FAQs

Q1: 存储过程能否完全防止SQL注入?

A1: 虽然存储过程本身通过参数化查询能有效减少SQL注入的风险,但并不能完全杜绝,如果存储过程内部存在不当的字符串拼接或动态SQL构建,仍可能受到攻击,编写存储过程时应遵循最佳实践,避免直接拼接用户输入。

Q2: 加密是否总是增加数据处理的开销?

A2: 是的,加密和解密过程确实会引入额外的计算开销,尤其是非对称加密算法,随着硬件技术的进步和优化算法的应用,这种开销已大幅降低,对于大多数应用场景而言,加密带来的安全性提升远大于其性能成本,合理选择加密算法和策略至关重要。

小编有话说

在数据驱动的世界里,存储过程与加密技术如同双剑合璧,为数据安全提供了坚实的防线,正确理解和运用这两者,不仅能提升系统的性能和安全性,还能帮助企业和个人更好地应对日益复杂的数据安全挑战,数据安全无小事,持续关注和投入,方能构筑坚不可摧的数据堡垒。