c# 回车保存到数据库

- 行业动态

- 2025-02-26

- 10

csharp,using System;,using System.Data.SqlClient;class Program,{, static void Main(), {, string connectionString = "your_connection_string";, string query = "INSERT INTO YourTable (Column1, Column2) VALUES (@value1, @value2)"; using (SqlConnection connection = new SqlConnection(connectionString)), {, SqlCommand command = new SqlCommand(query, connection);, command.Parameters.AddWithValue("@value1", "data1");, command.Parameters.AddWithValue("@value2", "data2"); connection.Open();, command.ExecuteNonQuery();, connection.Close();, }, },},“这段代码展示了如何使用ADO.NET将数据插入到SQL Server数据库中。

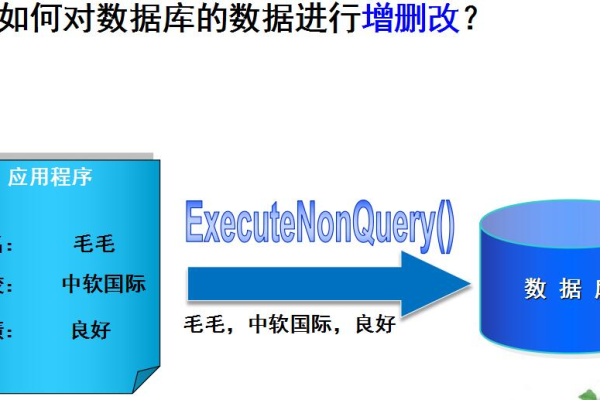

在C#中,实现回车键保存数据到数据库的功能通常涉及几个关键步骤,包括界面设计、事件处理、数据库连接与操作等,以下是一个详细的实现过程:

一、准备工作

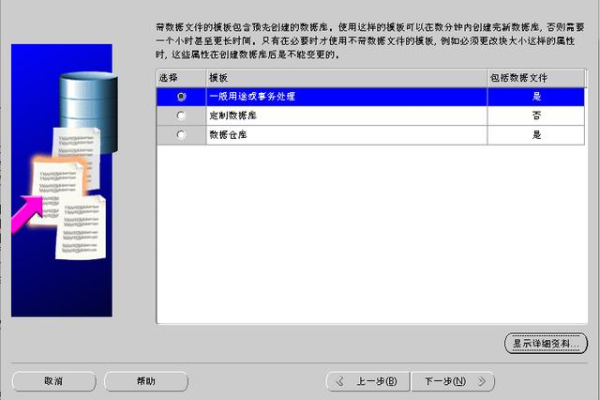

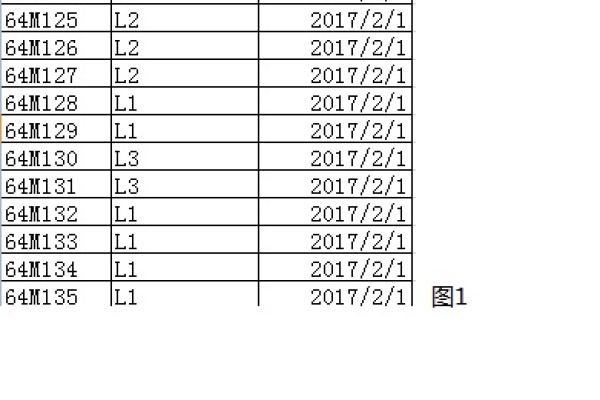

1、创建数据库和表

确保你已经有一个可用的数据库,使用SQL Server,你可以创建一个名为TestDB的数据库,并在其中创建一个名为TestTable的表,该表包含至少一个列,如Name列,用于存储用户输入的数据。

2、**设置C#项目

打开Visual Studio,创建一个新的Windows Forms App项目。

在窗体上添加必要的控件,如TextBox用于用户输入数据,Button用于提交数据(虽然我们最终将使用回车键来触发保存操作)。

二、编写代码

1、命名空间和库引用

确保你的项目中已经引用了System.Data.SqlClient命名空间,以便能够使用ADO.NET进行数据库操作。

2、数据库连接字符串

在你的窗体代码文件中(通常是Form1.cs),定义一个数据库连接字符串,这个字符串应该包含服务器名称、数据库名称、用户名和密码等信息。

string connectionString = "Server=myServerAddress;Database=myDataBase;User Id=myUsername;Password=myPassword;";

3、文本框的KeyDown事件

为TextBox控件添加一个KeyDown事件处理器,这可以通过在设计器中双击TextBox来实现,或者在代码中手动添加。

在KeyDown事件处理器中,检查是否按下了回车键(KeyCode.Enter),如果是,则执行保存操作。

4、保存数据到数据库

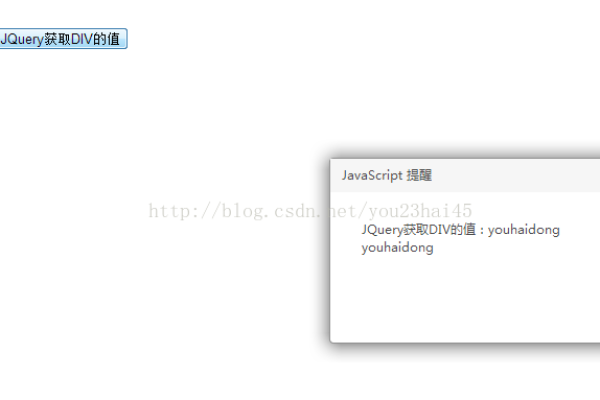

在确定按下回车键后,使用ADO.NET连接到数据库,并执行INSERT语句将数据保存到表中,以下是一个简单的示例代码:

private void textBox1_KeyDown(object sender, KeyEventArgs e)

{

if (e.KeyCode == Keys.Enter)

{

using (SqlConnection connection = new SqlConnection(connectionString))

{

string query = "INSERT INTO TestTable (Name) VALUES (@Name)";

using (SqlCommand command = new SqlCommand(query, connection))

{

command.Parameters.AddWithValue("@Name", textBox1.Text);

connection.Open();

command.ExecuteNonQuery();

}

}

MessageBox.Show("Data saved successfully!");

}

} 三、运行和测试

1、编译并运行项目

按F5键或点击“启动”按钮来编译并运行你的项目。

2、测试功能

在TextBox中输入一些文本,然后按下回车键,你应该会看到一个消息框显示“Data saved successfully!”,并且数据应该已经被保存到数据库中。

四、注意事项

1、异常处理

在实际应用中,你应该添加适当的异常处理代码来捕获并处理可能发生的错误,如数据库连接失败、SQL语法错误等。

2、安全性

不要在代码中硬编码数据库连接字符串,考虑使用配置文件或环境变量来管理敏感信息。

对用户输入进行验证和清理,以防止SQL注入攻击。

3、性能优化

如果需要频繁地保存数据到数据库,考虑使用批量插入或异步操作来提高性能。

通过以上步骤,你可以在C#中实现一个简单的回车键保存数据到数据库的功能,根据具体需求,你可能需要对这个示例进行扩展和修改。

FAQs

1、问:如果我想在保存数据之前对用户输入进行验证,应该怎么做?

答:你可以在执行保存操作之前添加验证逻辑,检查TextBox是否为空,或者检查输入是否符合特定的格式要求,如果验证失败,可以显示一个错误消息框并阻止保存操作。

2、问:我可以使用其他类型的数据库吗?

答:是的,这个示例使用的是SQL Server数据库,但你可以根据需要更改连接字符串和SqlCommand对象以适应其他类型的数据库,如MySQL、PostgreSQL或SQLite等,只需确保安装了相应的.NET数据提供程序并正确设置了连接字符串即可。

小编有话说

实现C#中的回车键保存数据到数据库功能并不复杂,但需要注意细节和最佳实践,通过遵循上述步骤和建议,你可以创建一个健壮且易于维护的应用程序,希望这篇教程对你有所帮助!如果你有任何问题或建议,请随时留言讨论。