如何确保软件达到bugfree状态?

- 行业动态

- 2024-11-19

- 3020

在软件工程的世界里,“bugfree”是一个理想化的追求目标,意味着软件产品完全没有任何错误或缺陷,由于软件开发的复杂性和不断变化的需求,实现真正的“bugfree”几乎是不可能的,通过采用最佳实践、持续集成和部署、自动化测试以及代码审查等方法,我们可以极大地减少软件中的bug数量,提高软件的质量。

表格:常见软件开发流程与bug管理策略

| 开发阶段 | 关键活动 | Bug管理策略 |

| 需求分析 | 确定功能需求,编写需求文档 | 需求评审,确保需求的清晰与可行性 |

| 设计 | 架构设计,详细设计 | 设计评审,检查设计是否符合需求 |

| 编码 | 编写代码 | 单元测试,确保模块功能正确 |

| 集成 | 将各个模块集成到一起 | 集成测试,检查模块间交互 |

| 系统测试 | 对整个系统进行测试 | 系统测试,验证系统功能 |

| 用户验收测试 | 用户测试软件是否符合其需求 | 用户反馈,修复问题 |

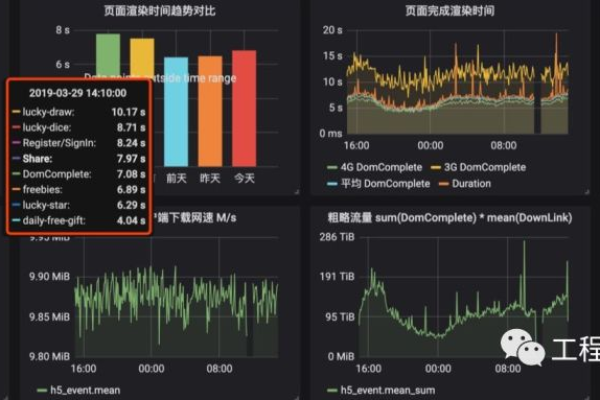

| 部署和维护 | 将软件发布给用户使用,并对其进行维护 | 监控软件运行,及时修复bug |

持续集成与持续部署(CI/CD)

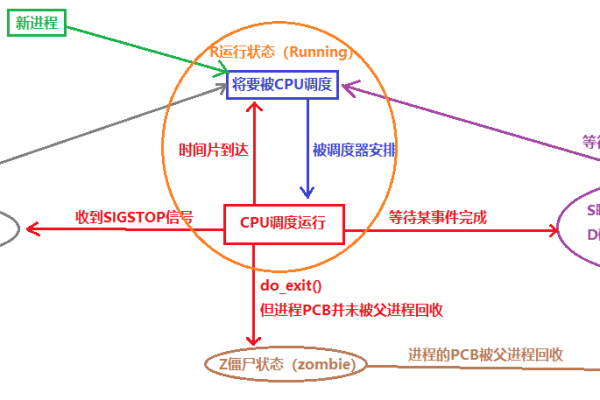

持续集成(Continuous Integration, CI)是一种软件开发实践,开发人员会频繁地(可能每天多次)将代码集成到共享仓库中,每次集成都通过自动化构建(包括编译、测试和打包)来验证,从而尽早地发现集成错误。

持续部署(Continuous Deployment, CD)是持续集成的延伸,它不仅构建和测试代码,还自动将代码部署到生产环境中,这要求有一个可靠的自动化部署流程和回滚机制,以确保新部署不会破坏现有服务。

自动化测试

自动化测试是提高软件质量和减少bug的关键,它允许开发者快速执行大量测试用例,而不需要手动操作,自动化测试可以在多个层面上进行,包括单元测试、集成测试、系统测试和端到端测试。

单元测试:针对最小的可测试单元(如函数或类)进行测试。

集成测试:测试不同模块之间的接口。

系统测试:对整个系统进行测试,以验证其符合需求规格。

端到端测试:模拟用户操作,从用户界面到数据库进行全面测试。

代码审查

代码审查是另一种提高代码质量和减少bug的有效方法,通过同行评审,开发者可以相互学习,发现潜在的问题并提出改进建议,代码审查可以是正式的,也可以是非正式的,但它们都有助于提高代码的可读性和可维护性。

FAQs

Q1: 为什么即使使用了自动化测试和代码审查,仍然会有bug出现?

A1: 尽管自动化测试和代码审查可以显著减少bug的数量,但它们并不能完全消除bug,这是因为测试只能覆盖有限的用例,而且很难模拟所有可能的用户行为和环境配置,代码审查依赖于人的知识和经验,可能会遗漏一些细微的错误或假设条件,即使在严格的开发流程下,也可能会有bug出现。

Q2: 如何建立一个有效的bug追踪和管理机制?

A2: 建立一个有效的bug追踪和管理机制需要以下几个步骤:

1、选择合适的工具:根据团队的需求选择合适的bug追踪工具,如Jira、Bugzilla等。

2、定义清晰的流程:明确bug的上报、分配、解决和验证流程。

3、优先级和严重性分类:为每个bug分配优先级和严重性级别,以便合理分配资源。

4、定期回顾和分析:定期回顾bug数据,分析bug产生的原因和模式,以便不断改进开发流程和产品质量。

5、持续改进:基于bug数据和团队反馈,不断优化bug追踪和管理流程。

到此,以上就是小编对于“bugfree”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/117428.html