如何在WordPress中设置和管理链接?

- 行业动态

- 2024-07-30

- 2

在WordPress中,链接的使用不仅仅是为了增加网站的互动性,它还是搜索引擎优化(SEO)的一个重要方面,通过合理设置与使用链接,可以极大地提升网站的用户体验和搜索引擎排名,以下是详细的解析和步骤,教您如何在WordPress中正确设置和使用链接:

1、理解WordPress中的链接类型

固定链接:每个页面和文章有自己独特的URL,这称为固定链接,它们通常采用不同的结构,可以是日期和名称型、数字型或简单的文章名称等。

内部链接:内部链接指向同一网站内的其他页面,如从一篇博客文章链接到另一个相关文章或页面。

外部链接:外部链接指向其他网站,常见于引用来源或推荐资源。

2、设置固定链接

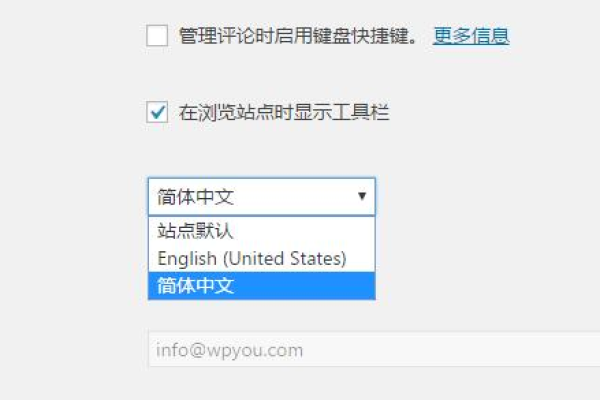

选择固定链接结构:在WordPress后台的「设置」菜单下选择「固定链接」,您可以选择朴素、日期和名称型、月份和名称型、数字型和文章名称等结构。

自定义固定链接:如果您希望链接更加个性化,可以选择「自定义结构」,并根据提供的标签来设计URL格式,例如/%postname%/ 会使用文章标题作为URL的一部分。

更新旧的固定链接:修改固定链接结构后,务必检查旧的链接是否重定向到新的URL,以确保访客和搜索引擎能够正常访问内容。

3、中添加链接

添加文字链接:在编辑文章或页面时,选择要转换为链接的文本,点击编辑器工具栏的链接按钮,输入或选择目标URL,即可添加内部或外部链接。

插入图片链接:在图片的属性中设置链接URL,可以使点击图片的访客跳转到指定的页面。

使用链接固定块:WordPress的区块编辑器中有专门的“链接”块,可用于添加定制的链接,无需将其关联到具体的文本或图片。

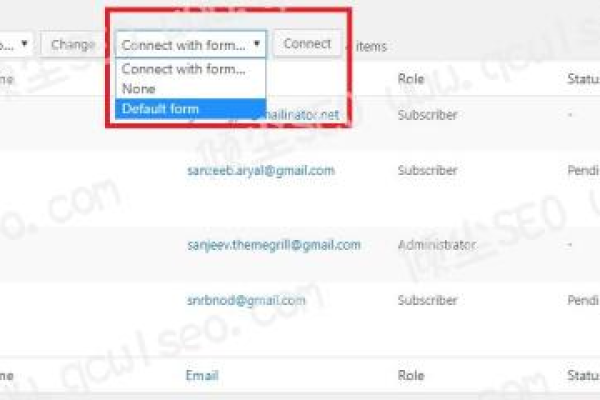

4、管理导航菜单和侧边栏中的链接

编辑导航菜单:在「外观」>「菜单」中,您可以创建和管理导航菜单,添加自定义链接,重新排序或删除项目。

侧边栏小部件链接:通过在侧边栏添加「文本」小部件,并在其中输入带链接的HTML代码,也可以实现链接的添加。

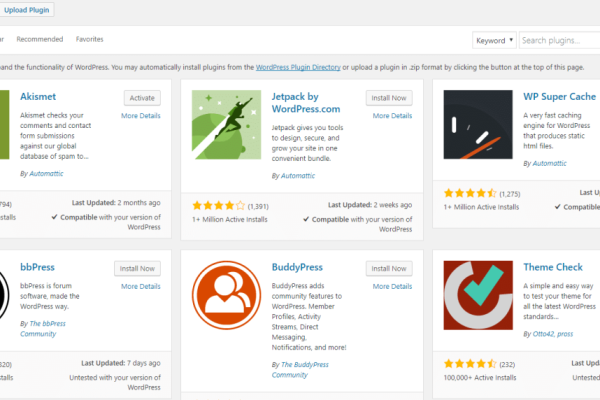

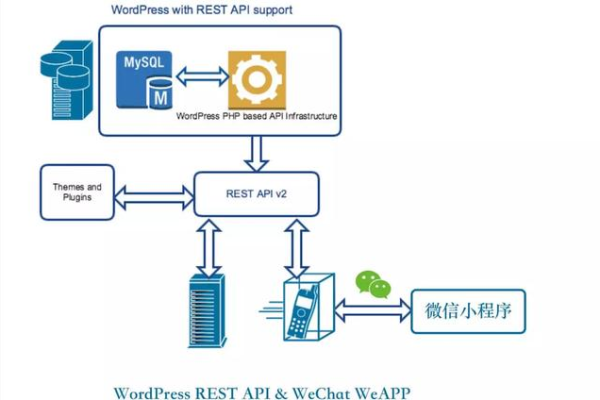

5、利用插件管理链接

安全外部链接:安装如「外部链接」这样的插件可以为出站链接添加安全提示和SEO功能,提高网站的安全性和功能性。

链接跟踪与分析:使用如Google Analytics Link Tracking等插件可以帮助您分析链接的点击率,从而更好地理解用户行为。

为了使您的WordPress网站在链接使用上更为专业和用户友好,以下是一些实用的提示和建议:

确保所有的链接都是可访问的,并定期检查死链。

配置好404错误页面,确保访问不存在的链接时用户能得到友好的引导。

使用有意义的锚文本,帮助用户和搜索引擎理解链接的目标。

考虑链接的开打方式,在新标签页中打开外部链接可以避免用户离开您的网站。

WordPress提供了丰富的工具和选项来管理和优化链接,使其成为增强网站功能和提升用户体验的有效工具,通过上述的详细指南和技巧,您现在应该能够更有效地在您的WordPress网站上使用各种类型的链接。