如何配置Nginx以禁止通过IP地址访问网站?

- 行业动态

- 2024-10-06

- 1

在Nginx中禁止使用IP访问网站的配置实例如下:,,“ ,server {, listen 80;, server_name example.com www.example.com;, if ($host != $server_name) {, return 444;, }, ...,},“

在Nginx中禁止使用IP访问网站的配置实例如下:

配置示例一

server {

listen 80;

server_name "";

return 444;

}在这个配置中,我们监听80端口,并且没有设置server_name,这表示这个服务器块将匹配所有未定义的“Host”头的请求,通过返回一个非标准的HTTP状态码444,我们可以关闭这些连接。

配置示例二

server {

listen 80 default;

server_name _;

return 500;

}这个配置与上一个类似,但使用了不同的方法来丢弃请求,这里我们监听80端口并设置为默认服务器,同时设置了server_name为下划线(_),这样它将匹配所有未定义的“Host”头的请求,然后返回一个HTTP状态码500,表示服务器内部错误。

配置示例三

server {

listen 80;

server_name example.com;

location / {

deny all;

allow example.com;

}

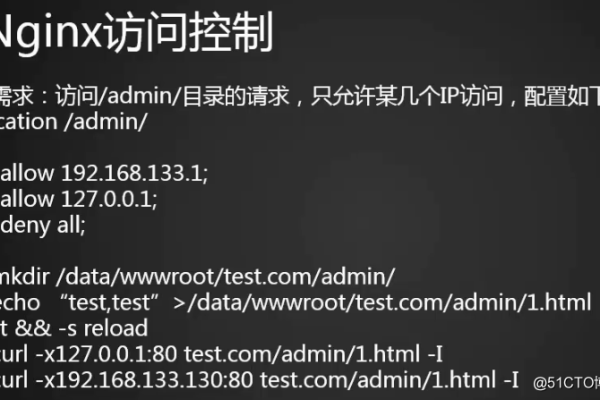

}在这个配置中,我们监听80端口,并为server_name指定了一个具体的域名(例如example.com),在location块中,我们使用deny all指令来拒绝所有IP地址的访问,然后使用allow指令来允许特定的域名访问,这样只有指定的域名才能访问该网站。

配置示例四

server {

listen 80;

server_name mywebsite.com;

if ($host != 'mywebsite.com') {

return 404;

}

}在这个配置中,我们监听80端口,并为server_name指定了一个具体的域名(例如mywebsite.com),然后使用if语句检查$host变量是否等于指定的域名,如果不是则返回404状态码,这样只有当用户通过正确的域名访问时,网站才会正常显示。

FAQs

问题一:为什么需要禁止通过IP直接访问网站?

答:禁止通过IP直接访问网站是出于安全考虑,如果一个网站可以通过IP地址直接访问,那么任何人都可以通过查看网页源码获取到数据库地址,进一步威胁到网站的安全,通过域名访问可以更好地隐藏服务器的真实IP地址,减少被DDoS攻击的可能性。

问题二:如何测试Nginx配置是否正确?

答:在修改Nginx配置文件后,可以使用nginx t命令来测试配置文件的正确性,如果输出显示“test is successful”,则表示配置正确,接着可以重启Nginx使更改生效:sudo systemctl restart nginx。

user nobody;

worker_processes auto;

events {

worker_connections 1024;

}

http {

include mime.types;

default_type application/octetstream;

# log formats

access_log /var/log/nginx/access.log;

error_log /var/log/nginx/error.log;

# sendfile, keepalive, and timeouts

sendfile on;

keepalive_timeout 65;

# gzip compression

gzip on;

gzip_disable "msie6";

# server configuration

server {

listen 80;

server_name localhost;

# SSL configuration

# listen 443 ssl;

# ssl_certificate /etc/nginx/ssl/cert.pem;

# ssl_certificate_key /etc/nginx/ssl/cert.key;

# ssl_session_timeout 1d;

# ssl_session_cache shared:SSL:50m;

# ssl_session_tickets off;

# ssl_protocols TLSv1.2 TLSv1.3;

# ssl_ciphers 'ECDHEECDSAAES128GCMSHA256:ECDHERSAAES128GCMSHA256:ECDHEECDSAAES256GCMSHA384:ECDHERSAAES256GCMSHA384:DHERSAAES128GCMSHA256:DHERSAAES256GCMSHA384';

# ssl_prefer_server_ciphers on;

# location blocks

location / {

# 禁止所有IP访问

deny all;

# 如果需要允许特定IP访问,可以取消下面的注释并替换为允许的IP地址

# allow 192.168.1.100;

# allow 192.168.1.101;

# deny all;

root /usr/share/nginx/html;

index index.html index.htm;

}

# error pages

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root /usr/share/nginx/html;

}

# other configurations...

}

# additional server blocks

# server {

# # server specific configuration

# }

}在上面的配置中,我们通过设置location / 下的deny all; 来禁止所有IP访问网站,如果需要允许特定的IP访问,可以取消注释allow 指令并替换为允许的IP地址,这样配置后,只有列出的IP可以访问网站,其他所有IP都将被拒绝。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/116495.html