客流属性分析行业_多区域客流分析技能

- 行业动态

- 2024-07-06

- 6

多区域客流分析技能

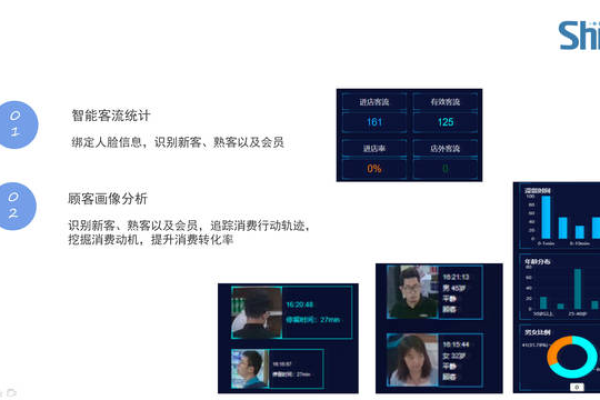

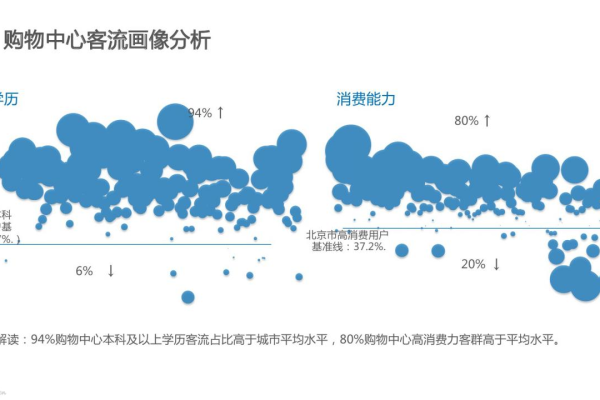

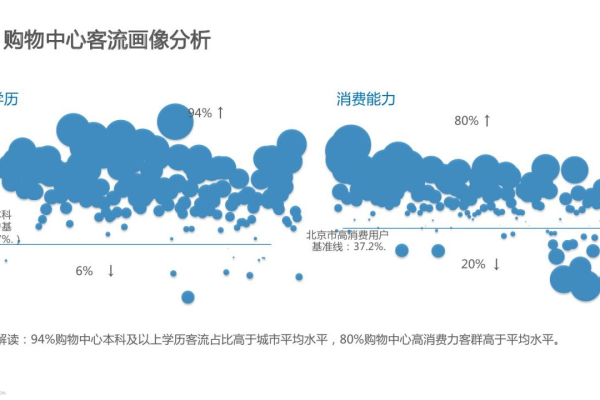

在日益激烈的智慧零售竞争中,对客流的精细管理和分析显得尤为关键,我们将深入探讨一项重要的技术——多区域客流分析技能,这项技能能够帮助零售商们在复杂的商业环境中实现客流量的高效管理与分析,从而优化店铺布局、提升顾客体验、提高销售效率。

1、技能简介

概念与应用场景:多区域客流分析技能使用先进的深度学习算法,通过对视频流的实时分析,能够自动并准确地统计不同固定时间间隔内的客流信息,这一技能特别适用于智慧商场、大型超市等场景,能够帮助业主或管理者了解顾客的行为模式,从而做出更为精准的商业决策。

2、技能参数与摄像头部署

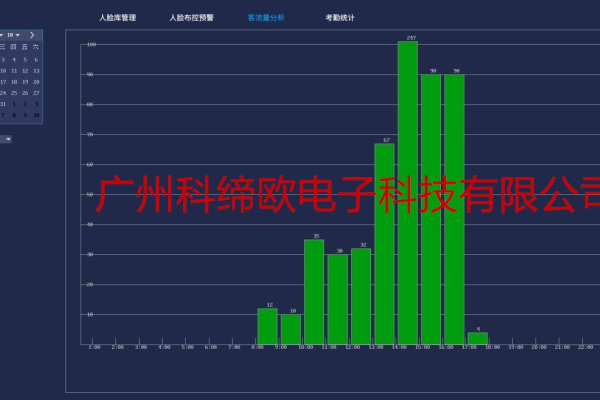

统计数据与坐标信息:此技能不仅可以返回区域内客流的统计信息,还能提供具体的坐标信息,这为进一步的数据分析提供了可能。

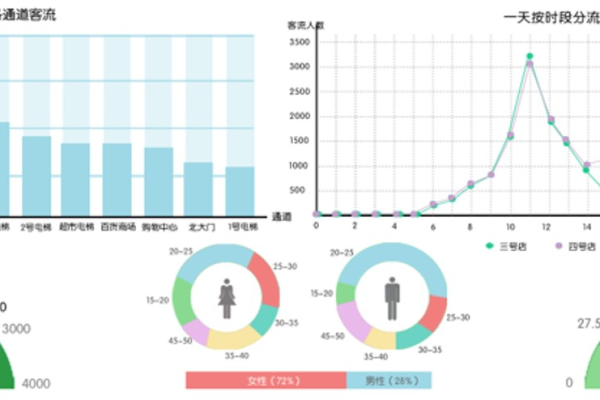

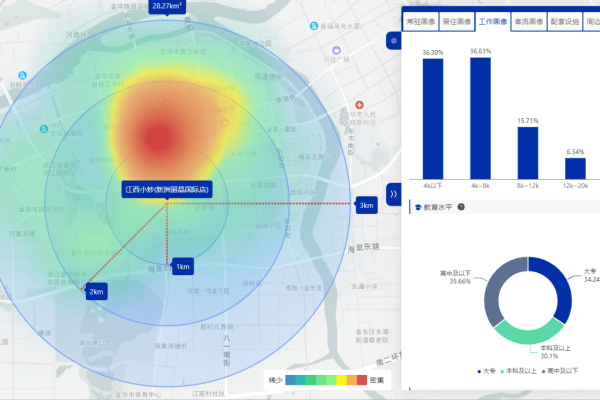

绘制客流统计线与人形检测:通过绘制客流统计线,系统能够对经过该线的人数进行统计,进而生成客流统计信息,区域客流统计还可以根据客流坐标生大人流热力图,这对于理解顾客在店内的流动趋势尤为重要。

摄像头部署:为确保头肩检测模型的准确性,摄像头的架设位置、拍摄方向、光照条件、参数设置等都需要精心调整,摄像头的分辨率建议为1080P,帧率设定在15fps到25fps之间,码率则根据分辨率有所不同。

3、技术要求与操作细节

视频编码与宽动态:推荐使用H.265格式进行视频编码,以优化存储与传输效率,宽动态功能则应关闭,因为它会导致人的走动速度较快时出现运动模糊,影响检测准确性。

光照与周围环境:成功的客流分析不仅依赖于软件算法的精确度,也受到硬件设备部署和外部环境的影响,适当的光照条件、无遮挡镜头的视野以及合理的补光措施是确保数据准确性的关键。

4、技能应用与结果展示

RESTful接口与视频地址:使用时需要提供业务的RESTful接口和RTSP视频地址,最大支持8路网络摄像头接入,根据实际接入的路数进行收费。

技能上传与运行配置:技能结果上传接口将以HTTPS POST请求方法发送到应用系统服务器的指定URL地址,请求消息以json格式返回,包括过线统计的json消息体示例等。

在智慧商超等领域,多区域客流分析技能的应用正变得越来越普遍,它不仅提高了数据处理的效率和准确性,还帮助商家更好地理解顾客行为,从而优化商店布局和提升用户购物体验,随着技术的不断进步和应用范围的扩展,这一技能未来将在更多领域展现其价值。

多区域客流分析技能凭借其强大的数据统计与分析能力,正在成为智慧零售等领域不可或缺的工具之一,从技能参数的设置到操作细节的调整,每一个环节都是确保数据分析准确性的关键,通过这样的技术应用,我们能够更深入地洞察市场和顾客,推动相关行业向着更加智能化和精细化方向发展。