DDoS攻击流量图揭示了哪些网络安全威胁?

- 行业动态

- 2025-01-21

- 4226

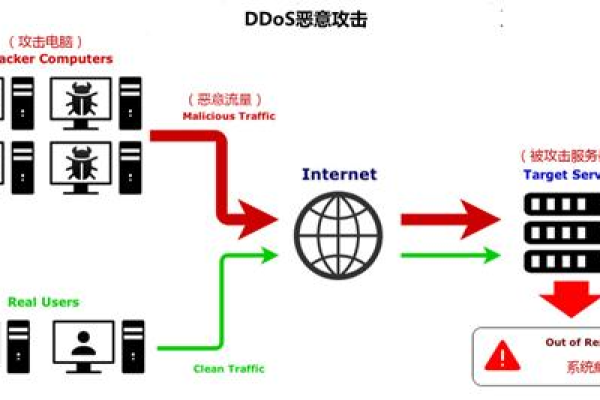

在当今数字化时代,网络安全已成为企业和个人不可忽视的重要议题,分布式拒绝服务攻击(DDoS)以其破坏力强、影响范围广而备受关注,DDoS攻击通过控制大量僵尸主机向目标发送海量请求,导致目标服务器资源耗尽,无法正常提供服务,为了更好地理解和应对DDoS攻击,我们需要深入分析其流量图特征,以便采取有效的防御措施。

DDoS流量图解析

1. 流量峰值与异常波动

特征:DDoS攻击最直观的表现是流量的急剧增加,形成明显的峰值,这些峰值通常远高于正常访问量,且持续时间可能从几分钟到数小时不等。

原因:攻击者利用大量受控的僵尸主机同时向目标发送请求,造成网络拥塞和服务器过载。

防御策略:设置合理的流量阈值,一旦检测到异常流量立即启动应急响应机制,如限流、封堵反面IP等。

2. 多源并发性

特征:DDoS攻击往往来自多个不同的IP地址或域名,呈现多源并发的特点。

原因:攻击者通过控制大量分散的僵尸主机,以分散的方式发起攻击,增加防御难度。

防御策略:采用分布式防御系统,如CDN(内容分发网络)和云防护服务,分散攻击流量,减轻单点压力。

3. 协议多样性

特征:DDoS攻击不仅局限于HTTP/HTTPS协议,还可能利用TCP、UDP、ICMP等多种协议进行攻击。

原因:不同的协议有不同的破绽和利用方式,攻击者会根据目标系统的弱点选择最合适的协议进行攻击。

防御策略:全面监控各种网络协议的流量情况,对异常协议活动进行预警和阻断。

4. 行为模式识别

特征:虽然DDoS攻击流量庞大且复杂,但仍然存在一定的行为模式可循,如特定的请求频率、端口扫描等。

原因:攻击者为了达到最佳攻击效果,往往会遵循一定的策略和方法。

防御策略:利用机器学习和大数据分析技术,识别并学习正常的网络行为模式,对偏离常态的行为进行实时监测和预警。

5. 持续性与间歇性

特征:部分DDoS攻击可能呈现出持续性的特点,即长时间不间断地对目标进行攻击;而有些攻击则可能表现为间歇性,即在一段时间内集中爆发后暂停再继续。

原因:持续性攻击旨在彻底摧毁目标服务能力;间歇性攻击则可能是为了规避防御系统的检测或节省攻击资源。

防御策略:建立长效的安全监控机制,确保在任何时间都能及时发现并应对攻击;加强应急响应能力,快速恢复服务。

相关问答FAQs

Q1: DDoS攻击能否被完全防止?

A1: 尽管无法完全杜绝DDoS攻击的发生,但通过综合运用多种防御策略和技术手段(如流量清洗、分布式防御、行为分析等),可以显著降低攻击成功的概率和影响程度,提高网络基础设施的冗余性和弹性也是减少攻击影响的关键。

Q2: 个人用户如何防范DDoS攻击?

A2: 对于个人用户而言,防范DDoS攻击主要依赖于使用安全可靠的网络服务提供商和安装有效的防火墙软件,保持操作系统和应用程序的更新也是减少安全风险的重要措施,避免在不安全的网络环境下进行敏感操作也能有效降低被攻击的风险。

小编有话说

面对日益猖獗的DDoS攻击威胁,无论是企业还是个人用户都应保持高度警惕并采取积极有效的防御措施,通过深入理解DDoS流量图的特征和行为模式我们可以更加精准地识别攻击并迅速做出反应从而保护我们的网络安全不受侵害。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/114298.html