不带参数的存储过程

- 行业动态

- 2025-03-14

- 8

不带参数的存储过程

一、定义与

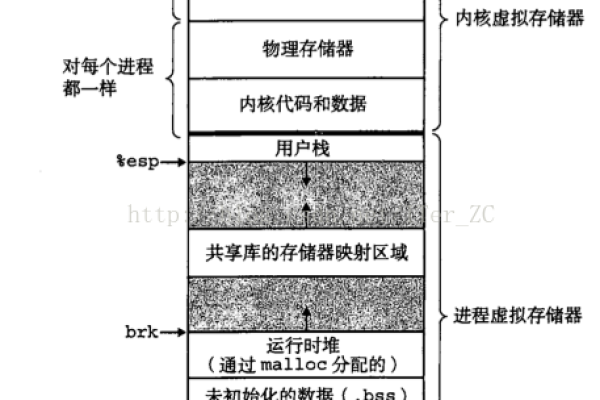

不带参数的存储过程(Stored Procedure without Parameters)是数据库中的一种预编译SQL语句集,它在创建时不接收任何外部输入参数,这类存储过程通常用于执行一系列固定的数据库操作,如数据查询、数据更新或数据处理任务,而无需在调用时提供额外的信息,它们简化了数据库操作,提高了代码的重用性和执行效率,同时也增强了数据库的安全性和一致性。

二、特点与优势

| 特点 | 描述 |

| 无需参数传递 | 调用时无需提供任何参数,减少了调用时的复杂性。 |

| 固定逻辑 | 执行预定义的SQL语句集,逻辑固定不变。 |

| 提高性能 | 预编译特性减少了SQL解析和优化的时间,提高执行效率。 |

| 增强安全性 | 通过存储过程封装复杂的SQL逻辑,避免直接暴露敏感的SQL语句给客户端。 |

| 易于维护 | 修改存储过程即可影响所有调用该存储过程的应用程序,无需逐一修改客户端代码。 |

三、应用场景

1、数据报表生成:定期生成销售报表、库存报表等,无需每次手动编写查询语句。

2、数据清洗与转换:对原始数据进行格式化、标准化处理,如去除空格、转换日期格式等。

3、系统初始化:在系统启动时执行一系列初始化操作,如设置默认配置、初始化数据表等。

4、定时任务:执行定时的数据备份、日志清理等任务,无需人工干预。

5、权限控制:通过存储过程限制用户只能执行特定的数据库操作,增强数据安全性。

四、创建与调用示例

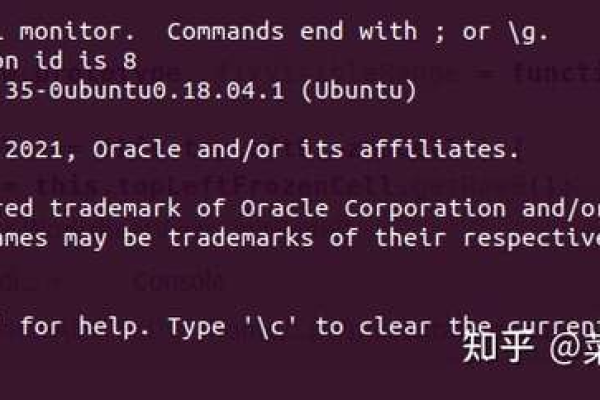

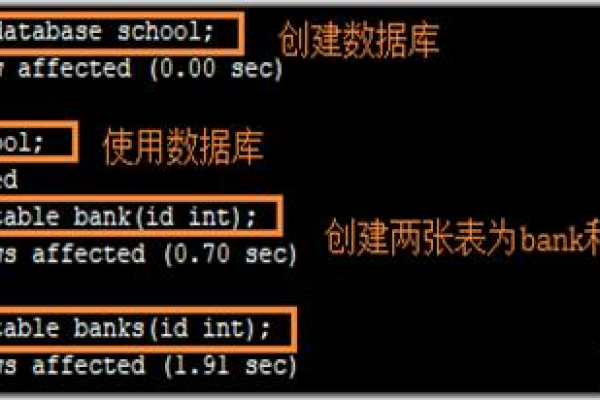

以MySQL为例,展示如何创建一个不带参数的存储过程以及如何调用它。

创建存储过程:

DELIMITER //

CREATE PROCEDURE GetEmployeeCount()

BEGIN

SELECT COUNT() AS TotalEmployees FROM Employees;

END //

DELIMITER ; 上述代码创建了一个名为GetEmployeeCount的存储过程,该过程不接受任何参数,并返回员工表中的总员工数。

调用存储过程:

CALL GetEmployeeCount();

调用该存储过程时,只需使用CALL关键字加上存储过程的名称即可,无需提供任何参数。

五、注意事项

1、错误处理:在存储过程中应包含适当的错误处理机制,如使用TRY…CATCH块(在某些数据库系统中)来捕获并处理异常。

2、事务管理:如果存储过程涉及多个数据库操作,应确保事务的一致性和完整性,必要时使用事务控制语句(如BEGIN TRANSACTION, COMMIT, ROLLBACK)。

3、性能监控:定期监控存储过程的执行性能,避免因存储过程逻辑复杂或数据量过大导致性能瓶颈。

4、安全性考虑:虽然存储过程可以增强安全性,但仍需注意防止SQL注入等安全问题,特别是在动态构建SQL语句时。

六、FAQs

Q1: 不带参数的存储过程能否修改数据?

A1: 是的,不带参数的存储过程完全可以修改数据,它们可以包含INSERT、UPDATE、DELETE等DML(数据操纵语言)语句,用于对数据库中的数据进行增删改操作,关键在于存储过程的定义和实现,而不是是否接受参数。

Q2: 不带参数的存储过程与带参数的存储过程相比,有什么优缺点?

A2: 优点在于调用简单,不需要准备和管理参数,适用于那些不需要外部输入即可完成特定任务的场景,其灵活性相对较低,因为无法根据不同的输入条件执行不同的逻辑路径,带参数的存储过程则提供了更高的灵活性和可重用性,能够根据传入的参数执行不同的操作或返回不同的结果集,选择哪种类型的存储过程取决于具体的业务需求和场景。

不带参数的存储过程是数据库编程中一种重要的工具,它们通过预编译和封装SQL语句,提高了数据库操作的效率、安全性和可维护性,在实际应用中,应根据具体需求合理选择和使用存储过程,以达到最佳的性能和效果。