c探测服务器

- 行业动态

- 2025-02-05

- 2552

C探测服务器是一种通过特定的手段和工具,对目标服务器进行扫描、测试和评估,以获取服务器的相关信息和破绽,从而评估服务器的安全性和可能存在的风险的过程,以下是关于C探测服务器的详细介绍:

一、探测方法

1、Ping探测:这是一种常用的基于ICMP协议的探测方法,用来检测目标服务器的可用性和延迟,通过向目标服务器发送ICMP回显请求消息,并等待服务器返回ICMP回显应答消息,如果能够接收到应答消息,即表示服务器是可达的。

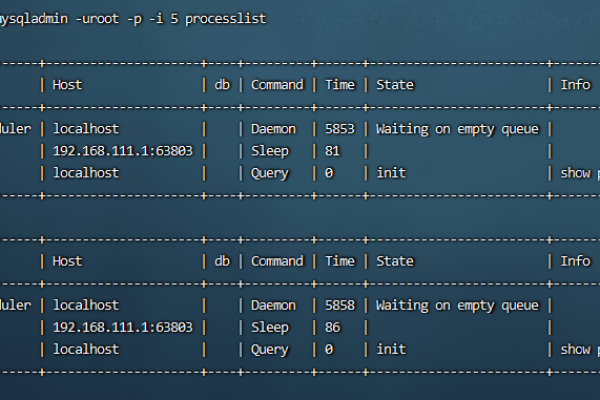

2、端口扫描:端口扫描是指扫描目标服务器上开放的网络端口,判断服务器是否存在未授权的服务或端口,是否存在破绽,常见的端口扫描方法包括SYN扫描、TCP连接扫描、UDP扫描等,端口扫描可以帮助管理员了解服务器上运行的服务,以及检测服务器是否存在未授权的开放端口和安全破绽。

3、操作系统识别:通过网络工具,如Nmap等,对目标服务器操作系统进行识别,不同操作系统可能会有不同的破绽和安全特性,因此了解服务器的操作系统类型,有助于进一步评估服务器的安全性。

4、服务识别:通过网络工具,如Nmap等,识别目标服务器上运行的具体服务和应用程序,了解服务器上运行的服务和应用程序,可以帮助破解判断服务器的功能和潜在的破绽。

5、破绽扫描:通过破绽扫描工具,如OpenVAS、Nessus等,对目标服务器进行破绽扫描,破绽扫描可以帮助发现服务器上存在的安全破绽,如未经身份验证的访问、弱密码、远程执行代码等。

6、弱口令猜测:通过工具和技术,如爆破攻击、字典攻击等,对目标服务器的登录口令进行猜测,弱口令是许多服务器存在的常见安全隐患,通过弱口令猜测,破解有可能获取到服务器的访问权限。

二、操作流程

1、收集目标服务器的信息:包括目标服务器的IP地址、域名等,可以通过DNS查询、whois查询等方式获取目标服务器的信息。

2、选择合适的探测工具:根据需要选择合适的服务器探测工具,如Nmap、Wireshark等。

3、进行探测操作:根据具体的方式和目标,使用相应的探测方法进行操作,如使用Ping探测工具发送ICMP回显请求消息,或使用端口扫描工具对目标服务器进行扫描。

4、分析探测结果:根据探测工具的输出结果,分析目标服务器的信息和状态,根据端口扫描的结果,判断服务器开放的端口和服务类型。

5、针对发现的问题进行处理:根据分析结果,采取相应的措施处理服务器存在的问题,针对破绽扫描发现的安全破绽,及时修复破绽,提高服务器的安全性。

三、注意事项

1、C探测服务器必须在合法、合规的范围内进行,非规的服务器探测行为将构成违法行为,可能会被追究法律责任。

2、在进行服务器探测时,应遵守相关法律法规和道德规范,不得侵犯他人的隐私和权益。

3、服务器探测是一个复杂的过程,需要结合多种方法和工具进行综合评估,以提高探测的准确性和可靠性。

四、FAQs

1、问:C探测服务器是否总是安全的?

答:C探测服务器本身是一种技术手段,其安全性取决于使用的目的和方式,在合法、合规的范围内使用,可以用于提升服务器的安全性和管理效率;但如果被反面利用,就可能对服务器造成安全威胁,在进行C探测服务器时,必须严格遵守法律法规和道德规范。

2、问:如何选择合适的C探测工具?

答:选择C探测工具时,应根据具体的需求和目标来定,如果需要全面的端口扫描和破绽检测,可以选择功能丰富的工具如Nmap或OpenVAS;如果更注重网络流量的分析,则可以选择Wireshark等工具,也要考虑工具的易用性、兼容性和社区支持等因素。

五、小编有话说

C探测服务器是一项复杂而重要的工作,它对于保障服务器的安全性和稳定性具有重要意义,由于技术的不断发展和更新,以及网络环境的日益复杂多变,C探测服务器也面临着诸多挑战和困难,作为网络安全从业者或服务器管理员,我们需要不断学习和掌握新的技术和方法,提高自身的专业素养和技能水平,也要时刻保持警惕和谨慎的态度,确保C探测服务器的工作在合法、合规的范围内进行。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:https://www.xixizhuji.com/fuzhu/110341.html