如何有效识别并处理敏感数据泄露风险?

- 行业动态

- 2024-10-14

- 3961

敏感数据是指在数据处理过程中需要特别保护的个人信息或机密信息。

敏感数据_发现敏感数据

敏感数据的定义与分类

| 类别 | 具体示例 | 说明 |

| 个人身份信息(PII) | 姓名、身份证号码、住址、电话号码等 | 这些信息可用于唯一标识个人,泄露后可能导致身份盗用。 |

| 健康记录 | 医疗诊断、用药史、实验室测试结果等 | 受法律法规保护,仅由医疗专业人员处理,泄露可能侵犯患者隐私。 |

| 财务数据 | 银行账号、信用卡号、对账单等 | 网络非规分子常攻击的目标,需采取严格措施保护。 |

| 业务信息 | 商业计划、财务信息、客户数据等 | 对企业成功至关重要,错误访问可能导致经济损失。 |

| 知识产权 | 专利、商业秘密、艺术作品等 | 未经授权的访问或披露可能导致收入损失和声誉受损。 |

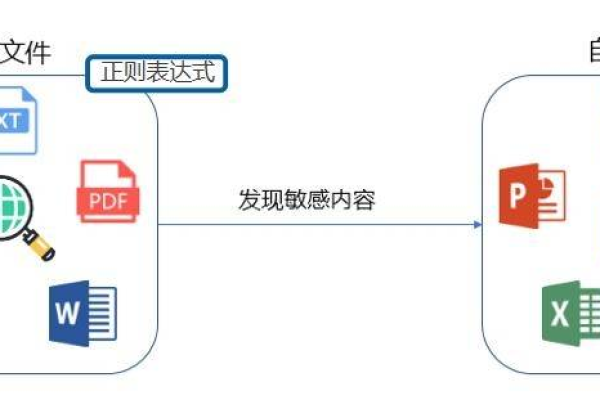

如何发现敏感数据

| 步骤 | 方法 | 工具/技术 | 说明 |

| 数据资产梳理 | 通过数据资产梳理,识别数据库中的敏感数据 | 数据资产管理平台 | 对数据库中的信息进行分类和标记,以便后续处理。 |

| 定义数据密级 | 为数据定义不同的安全级别,明确哪些数据需要特别保护 | 数据分类策略 | 根据数据的敏感性,制定相应的保护措施。 |

| 创建识别任务 | 运行敏感数据识别任务,自动检测和标记敏感数据 | 数据安全平台 | 使用自动化工具提高识别效率和准确性。 |

| 查看识别结果 | 分析识别任务的结果,确定敏感数据的分布情况 | 数据分析工具 | 了解敏感数据在系统中的具体位置和数量。 |

敏感数据的防护措施

| 防护措施 | 具体操作 | 工具/技术 | 说明 |

| 数据加密 | 使用对称和非对称加密算法保护数据在传输和存储过程中的安全 | AES、RSA等加密算法 | 确保即使数据被盗也无法直接读取。 |

| 访问控制 | 建立基于角色的访问控制机制,限制只有授权人员才能访问敏感数据 | RBAC、ABAC系统 | 通过权限管理防止未经授权的访问。 |

| 数据脱敏 | 对敏感数据进行变形处理,如替换、模糊化等,以降低泄露风险 | 静态脱敏、动态脱敏技术 | 在不改变数据意义的前提下,保护数据隐私。 |

| 合规检查 | 定期进行数据安全合规检查,确保符合相关法律法规要求 | GDPR合规工具 | 避免因违规处理敏感数据而受到法律处罚。 |

| 监控与告警 | 实时监控敏感数据的访问行为,出现异常时及时告警 | SIEM系统 | 及时发现并应对潜在的安全威胁。 |

敏感数据泄露的风险

| 风险类型 | 具体表现 | 影响 |

| 身份盗用 | 攻击者利用泄露的个人身份信息进行欺诈活动 | 导致个人财产损失和信用受损。 |

| 经济损失 | 企业敏感信息被竞争对手获取,导致市场竞争优势丧失 | 造成企业收入下降和市场份额减少。 |

| 法律处罚 | 未能有效保护敏感数据,违反数据保护法规 | 面临巨额罚款和法律诉讼。 |

| 声誉受损 | 敏感数据泄露事件曝光,引发公众信任危机 | 企业形象受损,客户流失。 |

敏感数据的发现与保护是确保个人隐私和企业信息安全的关键,通过有效的数据资产梳理、定义数据密级、创建识别任务和查看识别结果,可以全面掌握敏感数据的分布情况,采用数据加密、访问控制、数据脱敏和合规检查等措施,能够有效降低敏感数据泄露的风险,在当前网络攻击频发的背景下,加强敏感数据的保护,对于维护个人和企业的利益至关重要。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/10886.html