如何选择最适合您企业的DDoS防御设备?

- 行业动态

- 2025-01-23

- 5

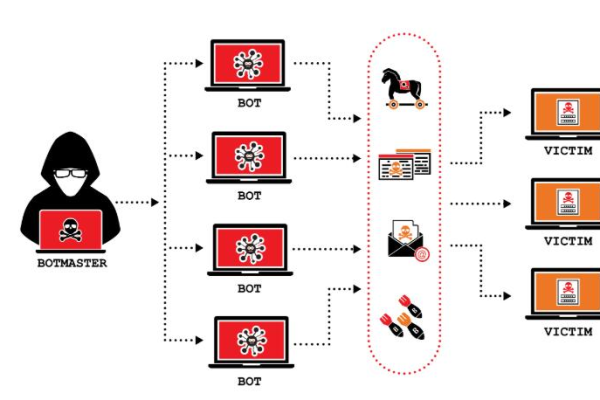

DDoS(分布式拒绝服务)攻击是一种常见且具有强大破坏力的网络攻击方式,它通过利用多台计算机同时向目标服务器发送大量请求,导致服务器资源耗尽,无法正常提供服务,为了应对这种威胁,DDoS防御设备应运而生,以下是关于DDoS防御设备的详细回答:

一、定义与功能

DDoS防御设备是专门设计用于检测、防御和缓解DDoS攻击的硬件或软件系统,它们通常部署在网络边界或关键业务节点上,通过对网络流量进行实时监测、分析和过滤,识别并阻断反面流量,确保正常业务的连续性和可用性,主要功能包括:

1、流量监测:实时监测网络流量,及时发现异常流量模式。

2、攻击识别:利用算法和规则库识别各种类型的DDoS攻击,如SYN Flood、UDP Flood等。

3、流量清洗:对被识别为反面的流量进行清洗,过滤掉攻击流量,只允许正常流量通过。

4、日志记录:记录攻击事件和防御措施,为后续分析和审计提供依据。

5、报表呈现:生成详细的报表,展示攻击情况和防御效果。

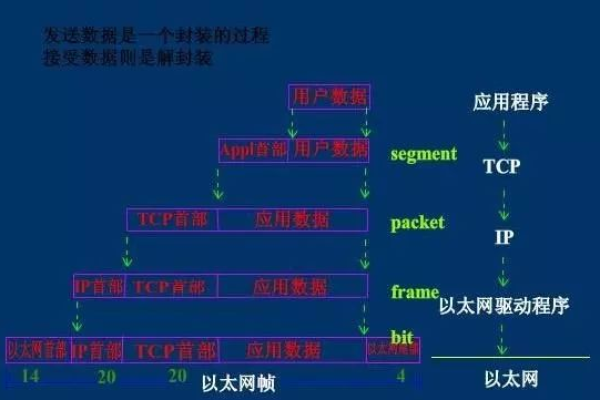

二、工作原理

DDoS防御设备通常采用多层次的防御策略,结合多种技术手段来应对不同类型的DDoS攻击,其核心工作原理可以概括为以下几个步骤:

1、流量监测与分析:设备首先对网络流量进行实时监测,通过算法和规则库分析流量特征,识别出异常流量模式。

2、攻击识别与分类:一旦检测到异常流量,设备会进一步分析其特征,识别出具体的攻击类型,如流量型攻击、连接型攻击或破绽型攻击等。

3、流量清洗与阻断:对于识别出的反面流量,设备会采取相应的清洗措施,如过滤、限流或阻断,以确保正常流量能够顺畅通过。

4、日志记录与报表:设备会记录所有攻击事件和防御措施,生成详细的报表供管理员分析和审计。

三、部署方式

DDoS防御设备支持多种灵活的部署方式,以适应不同网络环境和安全需求:

1、串联部署:将设备串联在网络链路中,所有流量都必须经过设备检查,适合对关键业务节点进行全面保护。

2、串联集群部署:通过将多个设备组成集群,实现更高的处理能力和冗余备份,适合对大型网络环境进行保护。

3、旁路部署:设备以旁路方式接入网络,不直接参与流量转发,但可以实时监测和分析流量,适合对现有网络环境进行增量式保护。

4、旁路集群部署:结合旁路部署和集群技术,实现更灵活的扩展性和更高的可靠性。

四、使用场景

DDoS防御设备广泛应用于各种需要保护网络安全的场景,包括但不限于:

1、数据中心:保护数据中心免受大规模DDoS攻击的影响,确保云服务的稳定运行。

2、企业网络:保护企业内网和对外提供的服务不受DDoS攻击的干扰,维护企业声誉和业务连续性。

3、政府机构:保障政府网站和服务的安全性和稳定性,防止反面攻击对公共服务造成影响。

4、金融行业:保护银行、证券等金融机构的在线交易系统免受DDoS攻击的威胁,确保金融交易的安全和顺畅。

五、相关问答FAQs

Q1: DDoS防御设备能否完全防止所有类型的DDoS攻击?

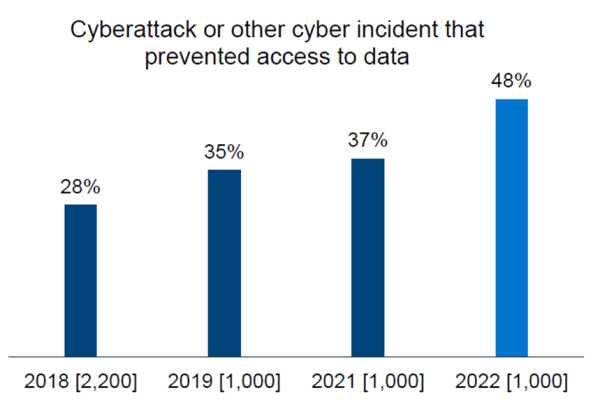

A1: 虽然DDoS防御设备能够有效识别和防御大多数常见的DDoS攻击类型,但由于破解技术的不断进步和新型攻击方式的出现,无法保证100%防止所有类型的DDoS攻击,除了部署专业的防御设备外,还需要定期更新设备的规则库和算法,以及加强网络监控和应急响应能力。

Q2: 如何选择合适的DDoS防御设备?

A2: 选择DDoS防御设备时需要考虑多个因素,包括设备的处理能力、防御效果、部署方式、兼容性以及成本等,建议根据实际网络环境和安全需求进行综合评估,选择具有良好口碑和专业技术支持的产品,还可以参考其他用户的评价和使用经验来做出决策。