人脸抓拍服务器

- 云服务器

- 2025-07-08

- 5

人脸抓拍服务器

人脸抓拍服务器是一种专门用于处理人脸识别相关抓拍任务的服务器设备,它在整个人脸识别系统中起着核心作用,主要负责接收来自前端摄像头(如监控摄像头等)传输的视频流,对这些视频流进行分析处理,精准地抓拍其中符合设定条件的人脸图像,并将抓拍到的人脸图像及相关数据进行存储、管理以及后续的传输等操作。

人脸抓拍服务器的硬件构成

(一)处理器(CPU)

| 部件名称 | 作用 | 常见选型 |

|---|---|---|

| CPU | 作为服务器的核心运算单元,负责对视频流进行实时解码、分析以及执行人脸识别算法等复杂计算任务,其性能高低直接影响到抓拍的速度和准确性,以及多路视频流同时处理的能力。 | 英特尔至强系列(如至强 Gold 6348 等),具备多核心、高频率的特点,能够应对大量并行计算;AMD EPYC 系列(如 EPYC 7742 等),在多线程处理方面表现出色,适合处理多路视频流的同时分析。 |

(二)内存(RAM)

| 部件名称 | 作用 | 常见选型 |

|---|---|---|

| RAM | 用于暂时存储正在处理的视频数据、运行的识别算法程序以及相关的临时缓存等,足够大容量的内存可以保证服务器在处理高分辨率、多路视频流时不会出现卡顿,确保数据的快速读写和算法的流畅运行。 | 通常配备 16GB 及以上容量的 DDR4 内存,对于大规模、高并发的人脸抓拍应用场景,可能会扩展到 32GB 甚至更高,以满足多任务并行处理的需求。 |

(三)存储设备

| 部件名称 | 作用 | 常见选型 |

|---|---|---|

| 硬盘/固态硬盘(SSD) | 主要用于存储抓拍到的人脸图像、相关的视频片段以及识别记录等数据,硬盘容量需要根据预计的抓拍数量、存储时长等因素来确定,SSD 则常用于安装操作系统、人脸识别算法软件等,因其读写速度更快,可以加快系统启动和程序加载速度。 | 机械硬盘(HDD)方面,可选择大容量的企业级硬盘,如希捷银河系列,提供数TB甚至数十TB的存储容量;固态硬盘(SSD)可选用三星 870 EVO 等,容量从 256GB 到数TB不等,根据实际需求搭配使用,例如系统盘用较小容量的高性能 SSD,数据存储盘用大容量 HDD。 |

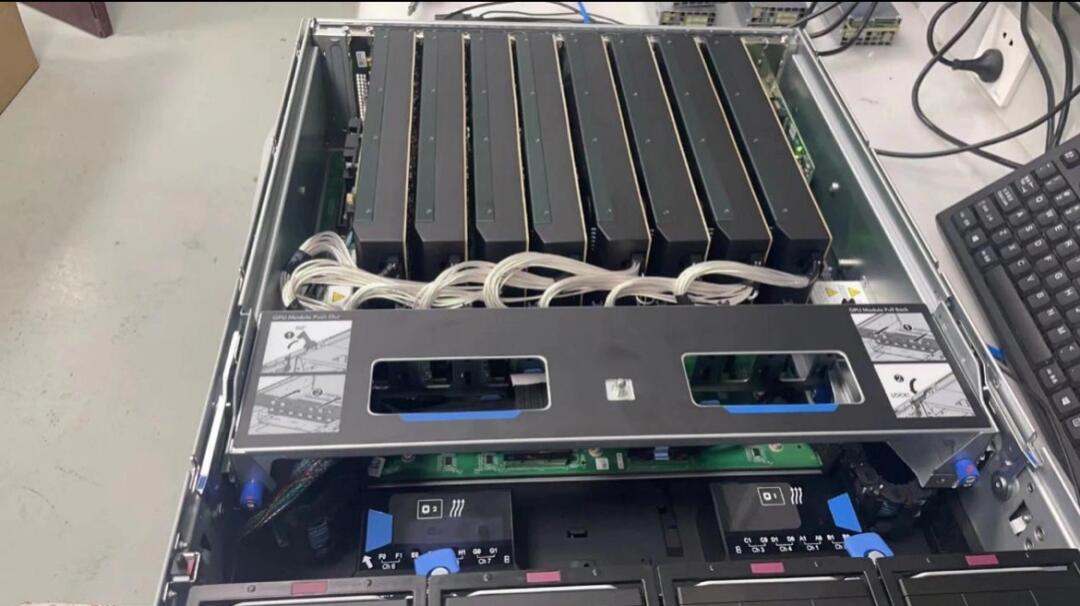

(四)显卡(GPU)

| 部件名称 | 作用 | 常见选型 |

|---|---|---|

| GPU | 在人脸识别过程中,GPU 能够加速图像处理和深度学习算法的运算,特别是对于一些采用深度学习模型进行人脸识别的服务器,GPU 的并行计算能力可以大大提高识别效率,快速处理视频中的人脸特征提取等任务。 | NVIDIA Tesla 系列(如 Tesla V100 等),专为深度学习和大规模并行计算设计,拥有强大的计算能力和较大的显存;AMD Radeon Instinct 系列(如 MI100 等),也具备出色的深度学习运算性能,可有效提升人脸抓拍服务器在复杂场景下的处理速度。 |

(五)网络接口卡(NIC)

| 部件名称 | 作用 | 常见选型 |

|---|---|---|

| NIC | 用于实现服务器与前端摄像头、后端存储设备以及其他相关设备(如数据传输服务器、管理终端等)之间的网络连接,确保视频流的稳定传输以及数据的交互。 | 千兆以太网网卡是基本配置,可满足一般规模的人脸抓拍系统数据传输需求;对于大型、高带宽要求的系统,可选用万兆以太网网卡,如英特尔 X550-AT2 等,以保证多路高清视频流的高速传输,减少网络延迟。 |

人脸抓拍服务器的软件功能

(一)视频流接入与管理

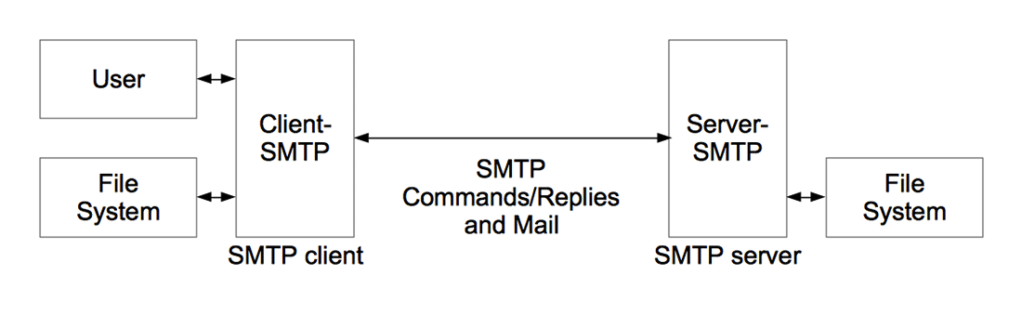

能够支持多种类型的网络协议(如 RTSP、ONVIF 等),方便接收来自不同品牌、不同型号前端摄像头传输的视频流,对接入的视频流进行统一管理,包括实时预览、视频流的切换、断线重连等功能,确保视频流的稳定接入和持续监控。

(二)人脸识别算法与抓拍策略

内置先进的人脸识别算法,可对视频流中的人脸进行实时检测、定位和特征提取,根据预设的抓拍策略,例如基于人脸大小、位置、停留时间、相似度阈值等因素,精准地判断何时进行抓拍,抓拍的人脸图像会进行标准化处理,如裁剪、对齐、归一化等操作,以便后续的识别比对。

(三)数据存储与管理

将抓拍到的人脸图像按照设定的存储规则进行存储,可包括本地存储(在服务器内置的存储设备中)和远程存储(通过网络传输到其他存储服务器或云存储中),会对相关的元数据(如抓拍时间、地点、摄像头编号、人员身份信息等)进行关联存储,方便后续的查询、检索和数据分析。

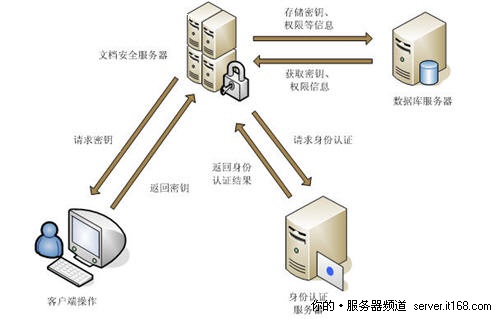

(四)人员库管理与比对

支持建立人员库,可将已知人员的人脸图像及相关信息录入到人员库中,在抓拍到人脸后,会将抓拍的人脸图像与人员库中的图像进行比对,判断是否为库内人员,并给出比对结果(如匹配度、是否为同一人等),对于匹配成功的人员,可触发相应的预警或通知机制。

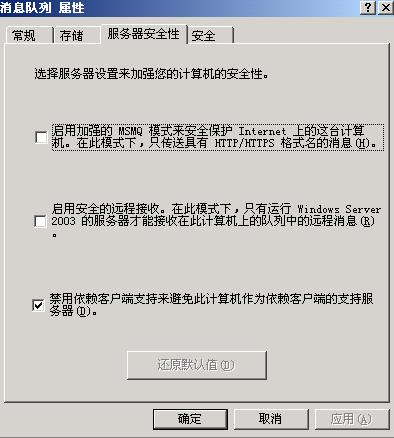

(五)系统管理与监控

具备完善的系统管理功能,包括用户权限管理(不同用户具有不同的操作权限,如管理员、普通操作员等)、系统配置管理(可对算法参数、抓拍策略、存储设置等进行配置)、日志管理(记录系统的操作日志、抓拍日志、比对日志等,方便故障排查和审计),能对服务器自身的运行状态(如 CPU 使用率、内存使用率、磁盘空间、网络连接状态等)进行实时监控,一旦出现异常情况,及时发出警报并提供相应的解决建议。

人脸抓拍服务器的应用场景

(一)安防监控领域

在公共场所(如机场、火车站、地铁站、商场、学校、医院等)部署人脸抓拍服务器,配合前端的监控摄像头,可以实时抓拍可疑人员的人脸图像,并与安防系统中的黑名单库进行比对,一旦发现匹配人员,立即发出警报,通知安保人员进行处理,有效提高安防监控的智能化水平和响应速度,保障公共安全。

(二)门禁考勤系统

企业、学校、小区等场所的门禁考勤系统中,人脸抓拍服务器可以与门禁设备集成,当人员通过门口时,抓拍人脸图像并与内部人员库进行比对,实现无接触式的考勤记录和门禁控制,只有合法人员才能通过,提高了门禁管理的安全性和便捷性,同时也能准确记录人员的出入时间等信息。

(三)智能零售领域

在商场、超市等零售场所,人脸抓拍服务器可用于客流统计分析、顾客行为分析等,通过抓拍顾客的人脸图像,结合其他数据分析技术,可以了解顾客的年龄、性别、消费偏好等信息,为商家提供精准的营销策略和运营决策依据,例如优化商品陈列、调整促销活动等。

相关问题与解答

(一)问题:人脸抓拍服务器如何保证抓拍的准确性?

解答:人脸抓拍服务器通过多方面措施来保证抓拍准确性,其内置的先进人脸识别算法具备高精度的人脸检测和特征提取能力,能够准确区分人脸与其他物体,即使在复杂背景、不同光照条件下也能较好地定位人脸关键部位,合理的抓拍策略很重要,比如根据人脸在画面中的尺寸、停留时间等设定阈值,避免误抓拍非目标人脸或者因短暂出现而抓拍不完整等情况,持续的人员库更新和完善也有助于提高比对准确性,确保将抓拍到的人脸与最准确的人员信息进行比对,同时不断优化算法参数以适应不同的应用场景和环境变化。

(二)问题:如果前端摄像头传输的视频流出现中断,人脸抓拍服务器会如何处理?

解答:当前端摄像头传输的视频流出现中断时,人脸抓拍服务器一般会先尝试进行断线重连操作,它会按照预先设定的重连机制,在一定时间间隔内多次尝试重新连接前端摄像头,以恢复视频流的接收,在重连期间,服务器会保留之前已接收到的相关视频数据和抓拍记录,确保不会因为短暂的中断而丢失重要信息,如果经过多次尝试仍无法重新连接,服务器会将该摄像头对应的视频流标记为离线状态,并及时向系统管理员发出警报通知,同时继续等待后续的重连尝试,直到视频