安卓平台经典游戏_我的APP在IOS平台和安卓平台上都有上架,该怎么备案?

- 行业动态

- 2024-06-06

- 4

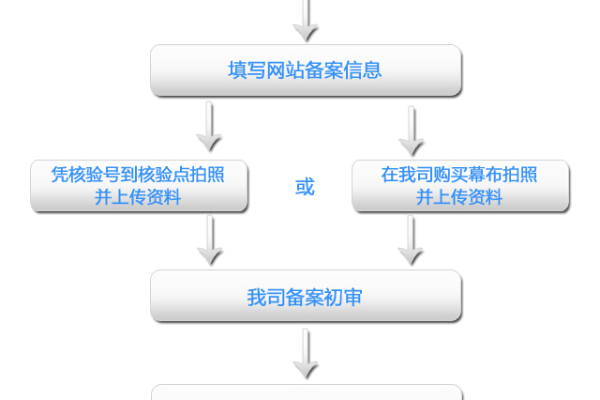

在您的APP同时在iOS和安卓平台上架时,您需要分别对这两个平台进行备案,以下是详细的步骤:

1. iOS平台备案

步骤1:注册开发者账号

您需要在Apple的开发者网站(developer.apple.com)上注册一个开发者账号,这需要您提供一些基本信息,包括姓名、地址、联系方式等。

步骤2:加入开发者计划

您需要加入Apple的开发者计划,这需要支付年费,但可以让您在App Store上发布应用。

步骤3:提交APP进行审核

在您的APP开发完成后,您需要将其提交给Apple进行审核,这通常包括填写一些关于APP的信息,如名称、描述、关键词等,以及上传APP的文件。

步骤4:等待审核通过

提交后,您需要等待Apple的审核,如果审核通过,您的APP就会在App Store上发布。

2. 安卓平台备案

步骤1:注册开发者账号

您需要在Google的开发者网站(developer.android.com)上注册一个开发者账号,这需要您提供一些基本信息,包括姓名、地址、联系方式等。

步骤2:加入开发者计划

您需要加入Google的开发者计划,这需要支付一次性费用,但可以让您在Google Play上发布应用。

步骤3:提交APP进行审核

在您的APP开发完成后,您需要将其提交给Google进行审核,这通常包括填写一些关于APP的信息,如名称、描述、关键词等,以及上传APP的文件。

步骤4:等待审核通过

提交后,您需要等待Google的审核,如果审核通过,您的APP就会在Google Play上发布。

以上就是在iOS和安卓平台上备案APP的详细步骤,请注意,每个平台的审核标准可能会有所不同,因此在提交前,请确保您的APP符合各自的规定。