oppo为什么找不到定时开关机了

- 行业动态

- 2024-05-18

- 6

在智能手机的众多功能中,定时开关机是一个十分实用的功能,它可以帮助我们在特定的时间自动开启或关闭手机,从而节省电量,或者在我们睡觉时让手机进入休眠状态,有些用户在使用OPPO手机时发现,他们无法找到这个功能,OPPO手机为什么找不到定时开关机呢?

我们需要明确的是,OPPO手机确实具有定时开关机的功能,这个功能并不是OPPO手机独有的,几乎所有的智能手机都具备这个功能,如果你在OPPO手机上找不到这个功能,那么可能是你没有找到正确的设置方法。

接下来,我们将详细介绍如何在OPPO手机上设置定时开关机。

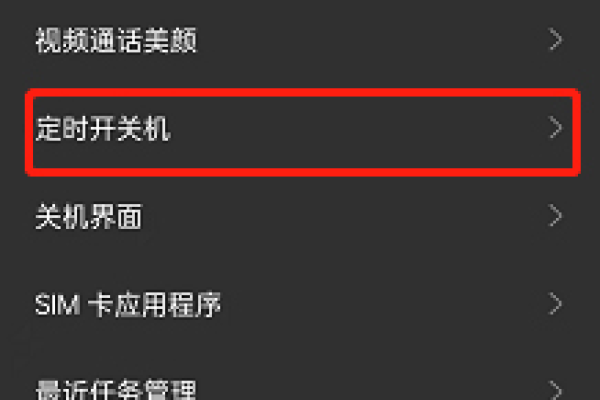

1、打开手机设置

你需要打开你的OPPO手机的设置,你可以在手机的主屏幕上找到“设置”图标,点击它就可以进入设置界面。

2、进入电池和性能设置

在设置界面中,你需要找到“电池和性能”选项,点击它就可以进入电池和性能设置界面。

3、开启定时开关机

在电池和性能设置界面中,你可以看到一个名为“定时开关机”的选项,点击它,你就可以开始设置定时开关机了。

4、设置定时开关机的时间

在定时开关机的设置界面中,你可以看到两个选项:“定时开机”和“定时关机”,你可以根据自己的需要,选择在什么时间开机和关机。

5、保存设置

你需要点击“保存”按钮,才能保存你的设置,这样,你的OPPO手机就会在你设置的时间自动开机和关机了。

即使你按照上述步骤设置了定时开关机,你可能仍然会遇到一些问题,你的OPPO手机并没有在你设置的时间自动开机或关机,这可能是因为你的手机系统版本过低,或者你的手机电池电量不足,在这种情况下,你可以尝试更新你的手机系统,或者确保你的手机电池电量充足。

你还需要注意的是,虽然定时开关机可以帮助我们节省电量,但是过度依赖它可能会对手机的电池造成损害,你应该根据你的实际需要,合理使用这个功能。

OPPO手机的定时开关机功能是非常实用的,只要你按照正确的方法进行设置,你就可以轻松地实现自动开机和关机,如果你在使用过程中遇到任何问题,你都可以通过查阅相关的教程或者联系OPPO的客服来寻求帮助。

相关问题与解答

1、Q:为什么我的OPPO手机没有定时开关机的功能?

A:实际上,所有的智能手机都具备定时开关机的功能,如果你在OPPO手机上找不到这个功能,那么可能是你没有找到正确的设置方法,你可以尝试按照上述步骤进行设置。

2、Q:我设置了定时开关机,但是手机并没有在我设置的时间自动开机或关机,这是为什么?

A:这可能是因为你的手机系统版本过低,或者你的手机电池电量不足,你可以尝试更新你的手机系统,或者确保你的手机电池电量充足。

3、Q:我可以每天都设置不同的定时开关机时间吗?

A:是的,你可以每天设置不同的定时开关机时间,只要你的手机电池电量足够,你就可以根据你每天的需要,灵活地设置定时开关机时间。

4、Q:频繁使用定时开关机会对手机电池造成损害吗?

A:虽然频繁使用定时开关机可能会对手机电池造成一定的损害,但是这种损害是非常小的,只要你不过度依赖这个功能,合理使用它,就不会对你的手机电池造成太大的影响。