如何实施服务器的多重密码保护策略?

- 行业动态

- 2024-11-12

- 3758

服务器多重密码设置方法包括以下几种:,,1. **SSH密钥认证**:使用公钥和私钥进行身份验证,提高安全性。,2. **双因素认证(2FA)**:结合密码和其他验证方式(如短信验证码、指纹识别等)。,3. **不同用户账户**:为每个用户创建独立的用户名和密码,避免共享账户。,4. **强密码策略**:要求密码长度至少8位,包含大小写字母、数字和特殊字符。,5. **定期更改密码**:建议每3-6个月更换一次密码,防止长时间使用同一密码。,6. **防火墙和访问控制**:通过防火墙限制特定IP地址的访问,并配置必要的权限。

服务器多重密码设置方法

在现代网络环境中,保护服务器的安全至关重要,通过实施多重密码设置,可以显著提高服务器的安全性,防止未经授权的访问和数据泄露,本文将详细介绍几种有效的多重密码设置方法,并探讨其实现步骤和注意事项。

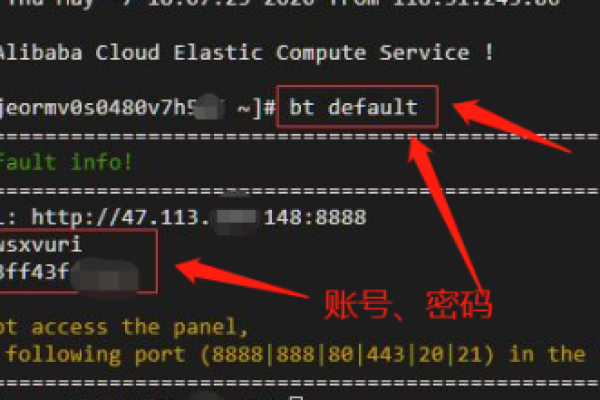

一、SSH密钥认证

SSH(Secure Shell)密钥认证是一种安全且便捷的登录方式,它基于公钥和私钥的组合验证机制,可以有效防止密码被破解。

1. 生成公钥和私钥:

在客户端使用以下命令生成密钥对:

ssh-keygen -t rsa

按提示操作,生成公钥和私钥。

2. 配置公钥:

将生成的公钥复制到服务器的~/.ssh/authorized_keys文件中:

ssh-copy-id user@server_ip

输入服务器用户的密码完成公钥复制。

3. 修改SSH配置文件:

编辑服务器的SSH配置文件/etc/ssh/sshd_config,确保以下设置:

PasswordAuthentication no PubkeyAuthentication yes

保存并关闭文件后,重启SSH服务:

sudo systemctl restart sshd

二、密码策略限制

设置强密码策略是防止弱密码载入的有效手段,通过修改密码策略文件,可以规定密码的长度、复杂度和有效期等要求。

1. 编辑密码策略文件:

打开/etc/pam.d/system-auth或/etc/pam.d/common-password文件:

sudo nano /etc/pam.d/system-auth

添加或修改以下行以设定密码策略:

password requisite pam_pwquality.so retry=3 minlen=8 dcredit=-1 lcredit=-1 ocredit=-1 ucredit=-1

保存并关闭文件。

2. 强制用户更改密码:

要求所有用户下次登录时更改密码:

sudo chage -r root

三、多因素身份验证

多因素身份验证(MFA)通过增加额外的验证层次来增强安全性,结合密码和短信验证码进行验证。

1. 安装并配置Google Authenticator:

在服务器上安装Google Authenticator:

sudo apt-get install libpam-google-authenticator

为每个用户配置Google Authenticator:

google-authenticator

按照提示扫描二维码并记录恢复代码。

2. 编辑PAM配置文件:

打开并编辑/etc/pam.d/sshd文件:

sudo nano /etc/pam.d/sshd

添加以下行以启用多因素验证:

auth required pam_google_authenticator.so

保存并关闭文件。

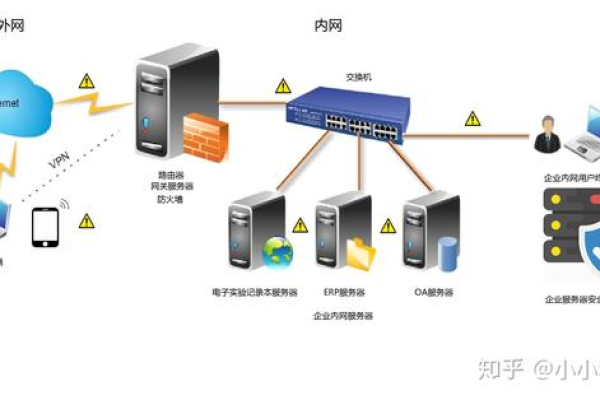

四、防火墙与登录审计

使用防火墙和登录审计工具可以监控和限制用户的登录行为,及时发现异常活动。

1. 配置防火墙:

使用iptables设置防火墙规则,限制非规登录请求:

sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --set sudo iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --update --seconds 60 --hitcount 5 -j DROP

保存规则:

sudo sh -c "iptables-save > /etc/iptables/rules.v4"

2. 配置登录审计:

启用并配置fail2ban来监控失败的登录尝试:

sudo apt-get install fail2ban

编辑/etc/fail2ban/jail.local文件,增加以下内容:

[sshd] enabled = true port = ssh filter = sshd logpath = /var/log/auth.log maxretry = 3

启动并启用fail2ban服务:

sudo systemctl start fail2ban sudo systemctl enable fail2ban

五、密码管理工具的使用

为了方便管理和保护多个密码,可以使用密码管理工具如LastPass、KeePass等,这些工具提供加密存储和自动填充功能。

1. 安装KeePass:

下载并安装KeePass及其浏览器插件。

创建一个新的数据库文件,用于存储所有密码。

将服务器的登录信息添加到数据库中,包括用户名、密码和URL。

2. 使用自动填充功能:

配置KeePass浏览器插件,使其能够自动填充登录表单,这样,每次登录服务器时,只需点击插件图标即可自动填写用户名和密码。

六、定期更换密码

定期更换密码是保持服务器安全的重要措施之一,建议每三个月更换一次密码,避免使用重复或相似的密码。

1. 设置密码过期时间:

编辑/etc/login.defs文件,设置密码过期时间为90天:

sudo nano /etc/login.defs

找到并修改以下行:

PASS_MAX_DAYS 90 PASS_MIN_DAYS 10

保存并关闭文件。

2. 通知用户更换密码:

使用脚本定期提醒用户更换密码:

#!/bin/bash USER="username" PASSWORD=$(openssl rand -base64 12) echo "$USER:$PASSWORD" | chpasswd mail -s "Password Expired" user@example.com <<<EOF Your password has expired. Please use the temporary password below to log in and change your password. Temporary Password: $PASSWORD EOF

将脚本添加到crontab中,每月运行一次:

crontab -e

添加以下行:

0 0 1 * * /path/to/script.sh

通过以上方法和步骤,可以有效地增强服务器的安全性,防止未经授权的访问和数据泄露,建议定期审查和更新安全策略,以应对不断变化的安全威胁。

小伙伴们,上文介绍了“服务器多重密码设置方法”的内容,你了解清楚吗?希望对你有所帮助,任何问题可以给我留言,让我们下期再见吧。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/104658.html