cpanel主机是什么,什么是cpanel主机

- 行业动态

- 2024-05-16

- 8

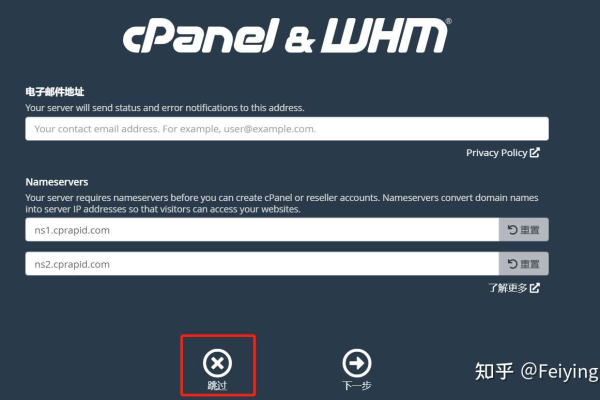

Cpanel主机是一种基于Linux的虚拟主机,它使用cPanel软件作为控制面板。

Cpanel主机,简单来说,就是配备了cPanel控制面板的Linux服务器,cPanel是一套在网页寄存业界广受欢迎的商业软件,专为Linux和BSD系统设计,以PHP开发且为闭源软件,它通过提供一个图形化界面,让用户能够方便地管理自己的网站和服务器,而无需运行复杂的命令行指令。

Cpanel主机的主要特点包括:

用户友好的管理界面:cPanel提供了图形化的操作界面,使得文件管理、邮箱账户创建、数据库管理等任务变得简单直接。

完整的主机管理功能:包含Webmail、多种电子邮件协议、FTP管理、SSH连接、数据库管理系统、DNS管理等远程网页式管理功能。

适合不同用户级别:cPanel共享主机设有三种类型的用户级别,满足从服务器管理员到普通用户的不同需求。

具体来说,cPanel主机允许用户通过一个直观的控制面板来管理各种虚拟主机元素,用户可以上传或下载文件、创建邮箱账户、设置自动任务(cron jobs)、管理数据库,甚至安装应用程序如WordPress等各种CMS模板,这种便捷的管理方式特别适合那些没有技术背景的网站所有者或小型企业,他们可以通过点击和填写表单的方式轻松完成原本需要技术知识才能执行的任务。

cPanel主机提供了一个强大而全面的平台,让网站和服务器的管理变得更加高效和简便,无论是对于新手还是经验丰富的网站管理员,cPanel都能提供所需的工具和功能,以满足日常管理和运维的需求。