判断浏览器类型_如何判断遭受的攻击类型

- 行业动态

- 2024-06-28

- 1

在数字化时代,网络安全问题日益突显,其中识别和防范网络攻击是维护网络安全的重要环节,本文旨在探讨如何判断遭受的网络攻击类型,并提供针对性的防御措施,具体分析如下:

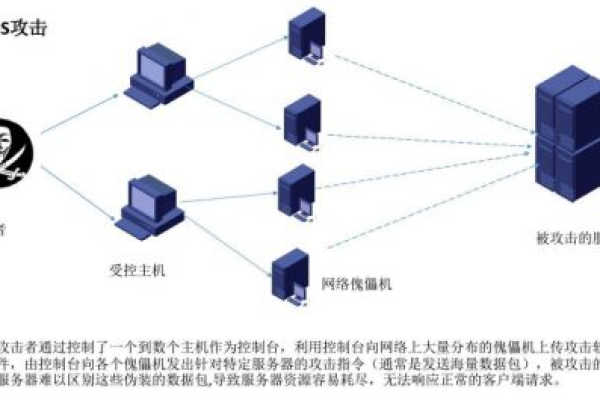

1、识别DDoS攻击

登录管理控制台:通过登录管理控制台并进入DDoS防护界面,可以查看是否有异常流量模式,这通常是DDoS攻击的迹象。

分析数据包分布:使用Wireshark等网络协议分析工具,观察数据包的分布情况,SYN Flood攻击时,Syn包的比例会明显增加。

源地址分析:伪造IP地址的DDoS攻击会导致源地址与数据包数目的关系发生明显变化,每个源地址对应的数据包数量较小,且数据包大小字节几乎一致。

TTL值分析:通过检查数据包的TTL(生存时间)值,可以揭示攻击者与目标之间的跳数,从而推断攻击来源的大致地理位置。

2、识别Web应用攻击

查看攻击类型:常见的Web应用攻击包括SQL注入、XSS跨站脚本攻击、CSRF、文件包含等,通过日志分析或使用专业的安全工具,可以识别这些攻击类型。

Web服务器日志:检查Web服务器的错误日志,异常请求或错误代码可能是攻击尝试的迹象。

WAF日志:如果网站后方部署了Web应用防火墙(WAF),那么WAF日志将记录所有被拦截的反面请求,这是分析攻击类型的宝贵信息源。

3、识别DNS DDoS攻击

DNS查询泛洪:当观察到海量的域名查询请求,尤其是远超正常业务需求的请求量时,可能是DNS Request Flood攻击。

权威服务器攻击:若DNS权威服务器遭受攻击,会导致解析延迟或失败,影响域名的正常解析过程。

Local服务器攻击:监控本地DNS服务器的响应情况,大量的NXDOMAIN(非存在域)响应可能指示Local服务器正遭受攻击。

4、识别CC攻击

HTTP请求异常:CC攻击通常表现为来自特定IP地址或IP范围的异常HTTP请求,通过分析访问日志,可以发现请求频率远超正常访问模式的现象。

资源占用率监控:若Web服务器的资源(如CPU、内存、带宽)占用率异常升高,但访问量未见明显增长,可能是CC攻击所致。

5、识别连接型DDoS攻击

并发连接数监控:连接型DDoS攻击旨在耗尽Web服务器的并发连接上限,通过监控系统,可发现连接数长时间处于高位。

慢速攻击特征:慢速攻击如Slowloris,其特点是建立少量持续的连接,而非大量并发连接,此类攻击会导致服务器处理能力缓慢甚至拒绝服务。

在深入分析各类网络攻击的识别方法后,以下为一些防御措施:

配置合理的阈值:根据业务需求合理设置流量阈值和请求频率限制,以便及时发现并阻断异常流量。

使用专业安全设备:部署Web应用防火墙(WAF)、载入检测系统(IDS)和载入防御系统(IPS)等专业设备,增强防御能力。

定期更新和补丁:确保操作系统、应用软件及依赖库及时更新,修补已知破绽。

备份和恢复计划:制定并测试备份及恢复流程,确保在遭受攻击时能快速恢复服务。

识别网络攻击类型需要结合多种工具和方法,从异常流量分析到日志审查,再到系统监控,多维度的监测手段能够提高识别的准确性,采取预防措施如设置合理的安全阈值、使用专业安全设备、保持系统和应用的更新,以及准备备份和恢复计划,都是有效应对网络攻击的关键策略,对于任何规模的组织而言,建立和维护一个全面的网络安全防御体系,是保护数字资产不受损害的必要之举。

FAQs

Q1: 如何区分正常流量与DDoS攻击流量?

A1: 可以通过检查流量模式是否异常来区分,DDoS攻击通常会导致流量突然激增,尤其是来自单一源或伪造源IP的请求,使用流量分析工具,如Wireshark,可以帮助识别这种异常模式。

Q2: 如何防止Web应用遭受SQL注入攻击?

A2: 防止SQL注入攻击的有效方法是使用预编译的SQL语句和参数化查询,确保不对用户输入进行直接的SQL拼接,实施严格的输入验证和对Web应用进行定期的安全审计也很重要。

下面是一个介绍,展示了如何根据不同的攻击特征判断浏览器类型和遭受的攻击类型:

| 浏览器类型/攻击类型 | 特征/行为 | 判断方法 | 可能遭受的攻击类型 |

| 任何浏览器 | 网站无法访问 | 检查是否收到异常大量的请求 | DDoS攻击 |

| 任何浏览器 | 数据库信息泄露 | 检查应用日志,查询是否执行了非预期的数据库操作 | SQL注入攻击 |

| 任何浏览器 | 浏览器执行了反面脚本 | 检查网页源代码中是否有非预期的脚本 | XSS攻击 |

| 任何浏览器 | 用户在未操作的情况下账户执行了非规操作 | 检查请求中是否有缺失的验证信息 | CSRF攻击 |

| 任何浏览器 | 用户被诱导输入敏感信息 | 检查网站URL是否与合法网站一致 | 网络钓鱼攻击 |

| 任何浏览器 | 设备或网络异常 | 使用安全软件进行扫描,检查是否有反面软件 | 反面软件攻击 |

| 特定浏览器 | 浏览器行为异常 | 分析userAgent,判断浏览器类型和版本 | 中间人攻击、浏览器特定破绽利用 |

| 任何浏览器 | DOM结构被改动 | 检查页面DOM是否包含未知元素或脚本 | DOM型XSS攻击 |

| 任何浏览器 | 网站内容被改动 | 检查网站内容是否有异常改变 | 反射型或存储型XSS攻击 |

此介绍提供了一个基本的方法论,用于判断浏览器类型和可能遭受的网络安全攻击类型,每种攻击类型都有其特定的行为和特征,通过这些特征可以采取相应的预防和检查措施,需要注意的是,实际的攻击情况可能更加复杂,需要结合具体的网络安全知识和工具来进行准确判断。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/102490.html